概要

在本文中,我们将了解Snort是什么以及如何配置它。Snort是最流行的IPS(入侵防御系统)和IDS(入侵检测系统)方法之一。

什么是Snort?

Snort是一个免费的、开源的网络入侵防御和检测系统。它使用基于规则的语言,执行协议分析、内容搜索/匹配,并可用于检测各种攻击和探测,如缓冲区溢出、隐形端口扫描、CGI攻击、SMB探测、操作系统指纹识别尝试等。

Snort规则

Snort规则提供检测攻击和恶意活动的功能。您可以编写特定的规则,如alert、log、删除连接等。规则具有简单的语法。此外,您可以在配置文件中编写所有规则,并且可以编辑您想要的其他系统。

Snort有三种不同的mod。这些mod是;

1-数据包嗅探器。

2-数据包记录器。

3-NIPDS(网络入侵和防御检测系统)

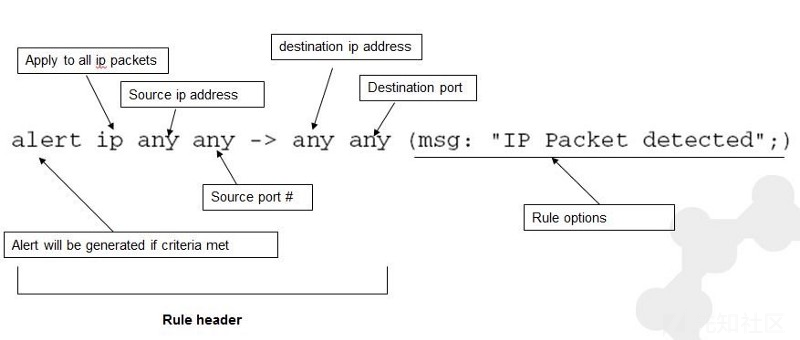

规则语法

架构:Snort规则语法

规则标头

alert——规则操作。Snort将在满足设置条件时生成alert。

any——源IP。(如果使用“any”,Snort将查看所有来源)。

any——源端口。(如果使用“any”,Snort将查看所有端口)。

—>—— 方向。从源到目标。

any——目标IP。Snort将查看受保护网络上的所有目标。

any——目标端口。Snort将查看受保护网络上的所有端口。

规则选项

msg:"ICMP test"——Snort将在警报中包含此消息。。

rev:1——修订号。此选项可以更轻松地进行规则维护。

classtype:icmp-event——将规则分类为“ICMP-Event”,这是预定义的Snort类别之一。此选项有助于规则组织。

如果我们想查看某个特定目标的请求,肿么办?

这很简单。只需将“any”替换为所需的IP或端口。例如,Snort规则;

alert tcp 192.168.x.x any -> $HOME_NET 21 (msg:”FTP connection attempt”; sid:1000002; rev:1;)在这里,$HOME_NET是在Snort.conf中定义的。

我将撰写另一篇文章,介绍如何为家庭安全网络编写Snort规则文件,以及如何设计Snort体系结构。

参考文献

Snort Offical: https://www.snort.org/

Wikipedia: https://en.wikipedia.org/wiki/Snort_(software)

Infosec Institute: https://resources.infosecinstitute.com

教程来源:https://medium.com/@acaremrullahkku/what-is-snort-547916bece5f 转载

转载

分享

分享

没有评论