某护网中的小程序渗透

这次项目为某攻防演练的供应链厂商的小程序,中间遇见了很多思路是网上已经出现过的相信大家细心挖也一定能出货。

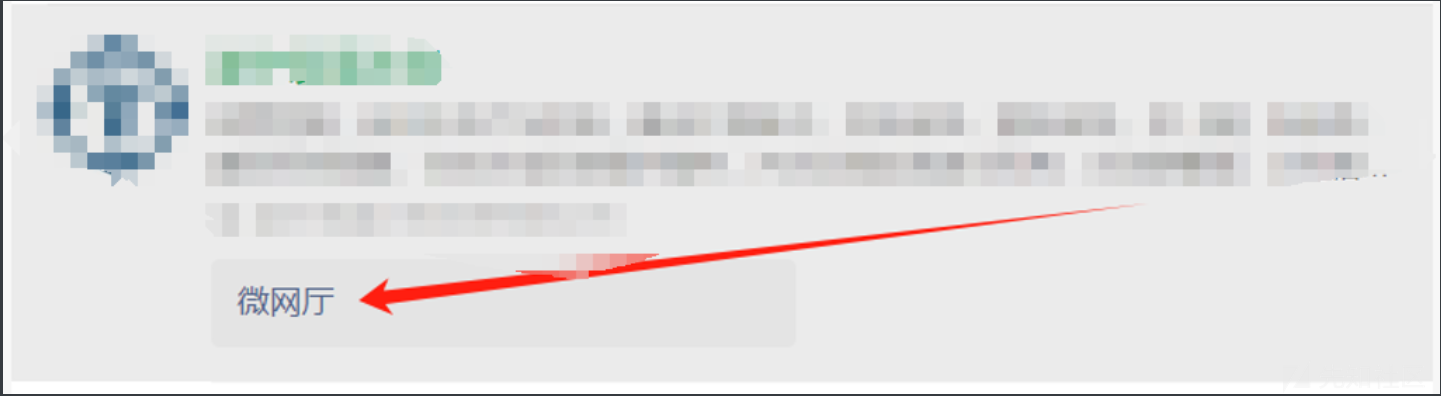

进入某微网厅

进入以后进行功能点测试

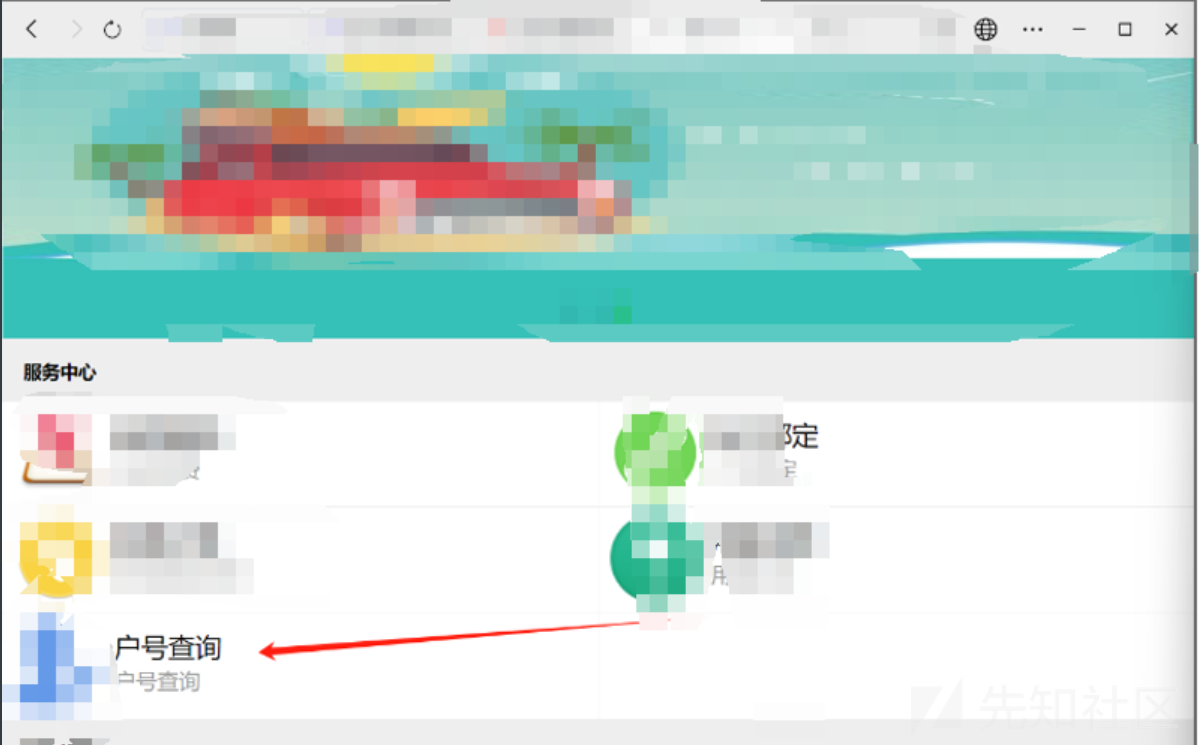

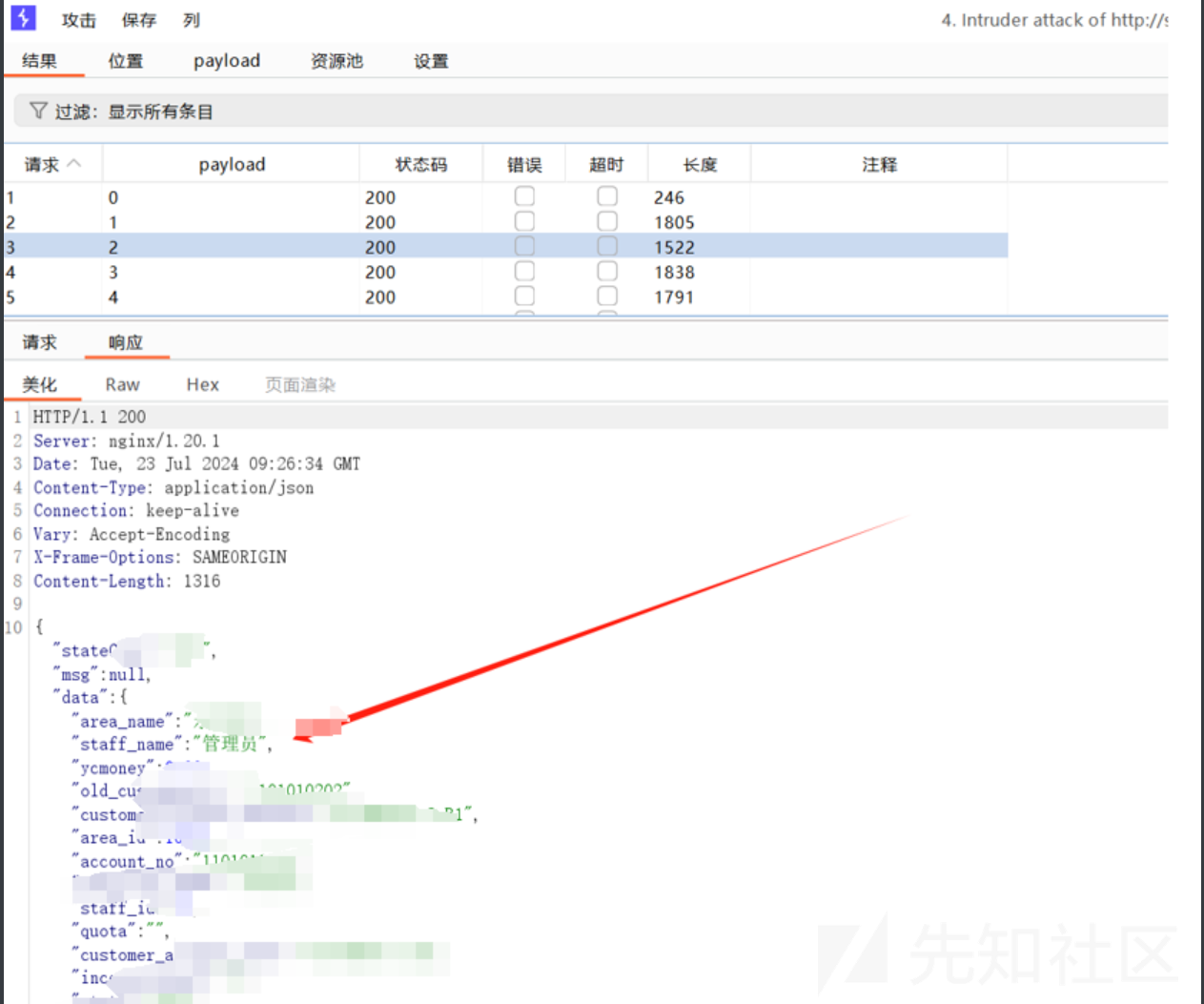

当前为未登录状态进入户号查询 查询过程中进行抓包查看,看到id就想遍历必须尝试一下

但是这里有一点是以前没有遇到过的就遍历的过程中添加数字返回的全为空,而且这四个点进行修改返回也是空,测试了非常久灵机一动,将四个点全部设置为空 一发包。不就出了嘛(有一个坑点就是这个返回的过程非常的慢 需要耐心等一下)一下出了两万多条这不是框框上分。

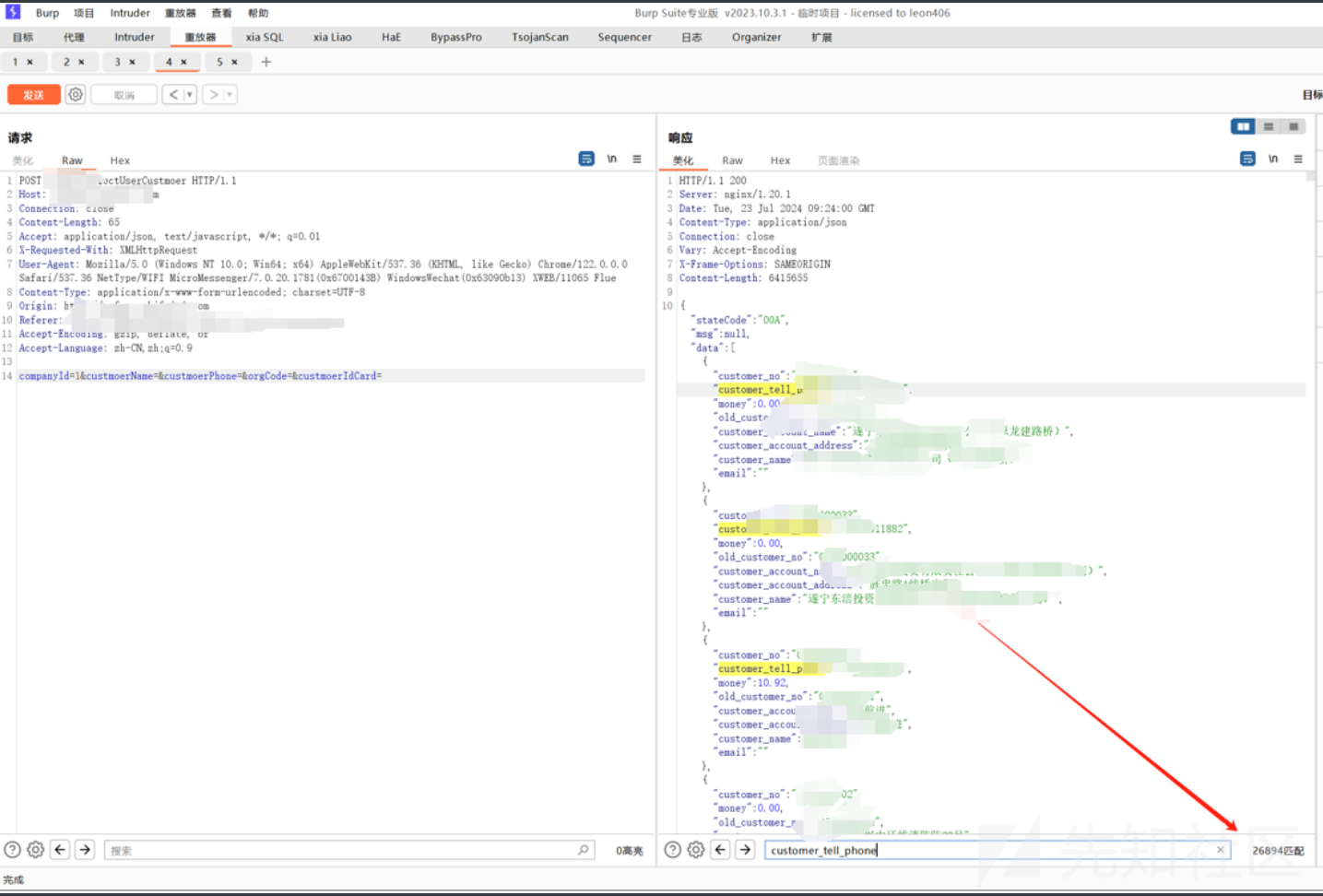

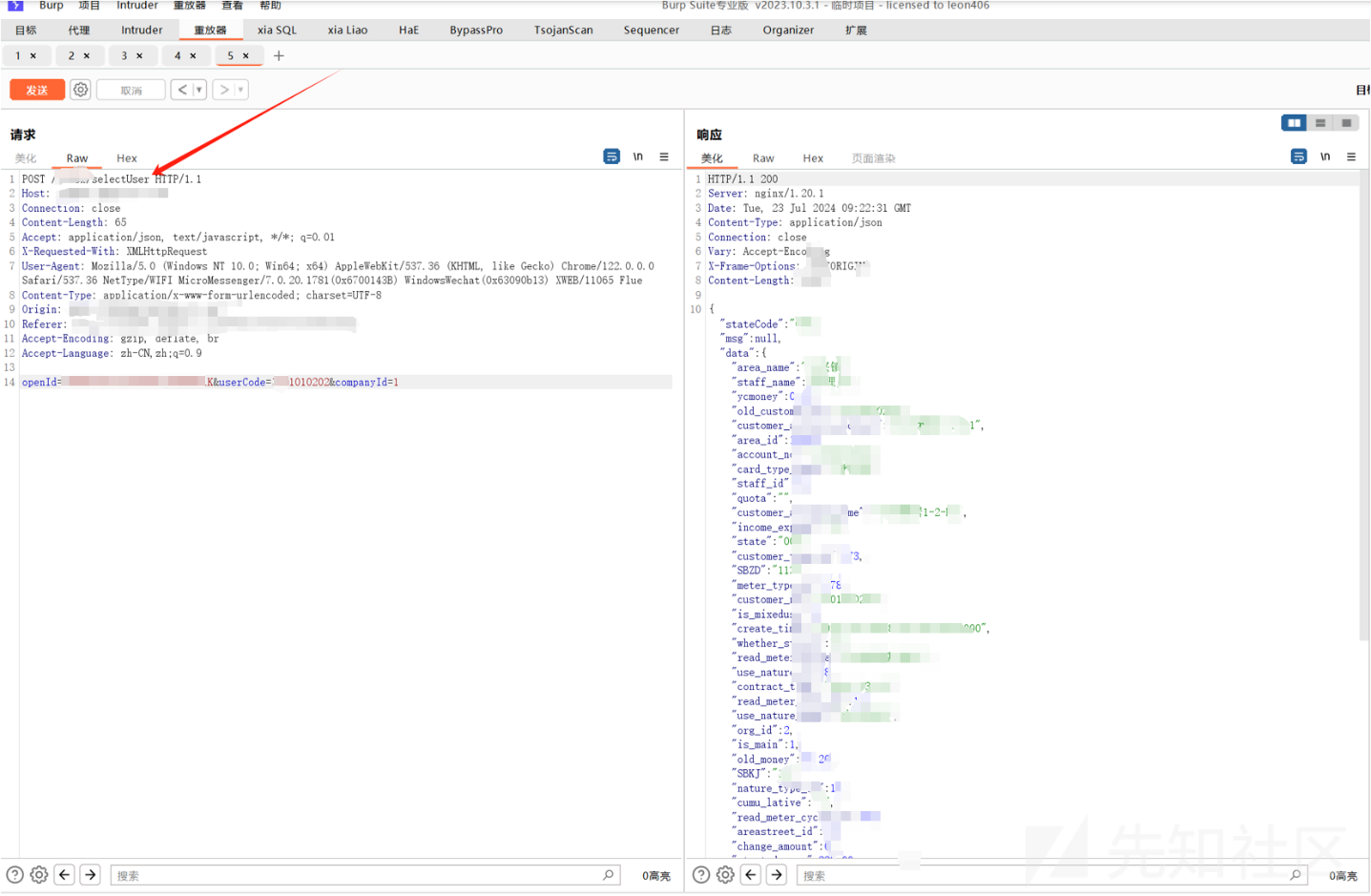

这个目录/index/selectUserCustmoer可以遍历,这个必须使用我的字典fuzz一下跑一下其他的目录能否继续遍历,果然成功了跑出一个/index/selectUserCustmoer 直接进行遍历

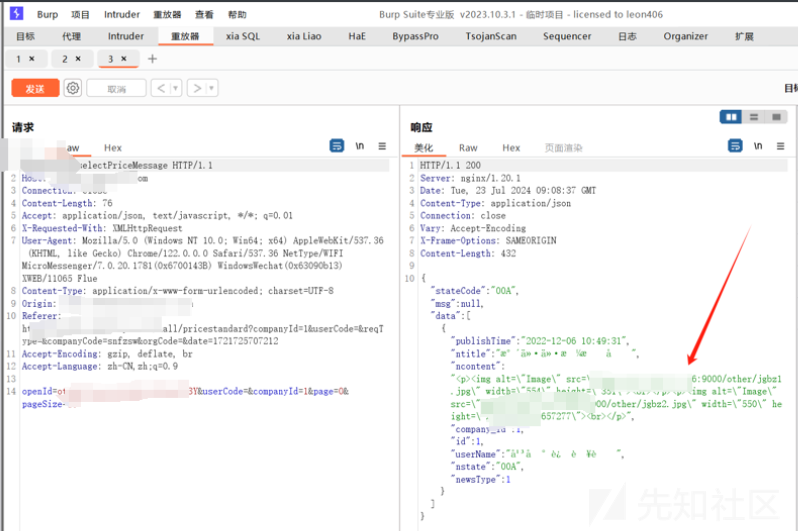

数据包中发现了一个companyid 二话不说直接fuzz。

果然出货了。

这个功能点有问题 相信其他的也不差继续测试,找到一个价格标志的功能

该功能点击进去是一个照片,但开发可能为了简单将图片位置暴露了出来。在抓取返回包的过程中发现了图片存储位置而且很诡异。

拿到地址直接进行访问,没想到他就直接跳转了。。。直接弱口令进去

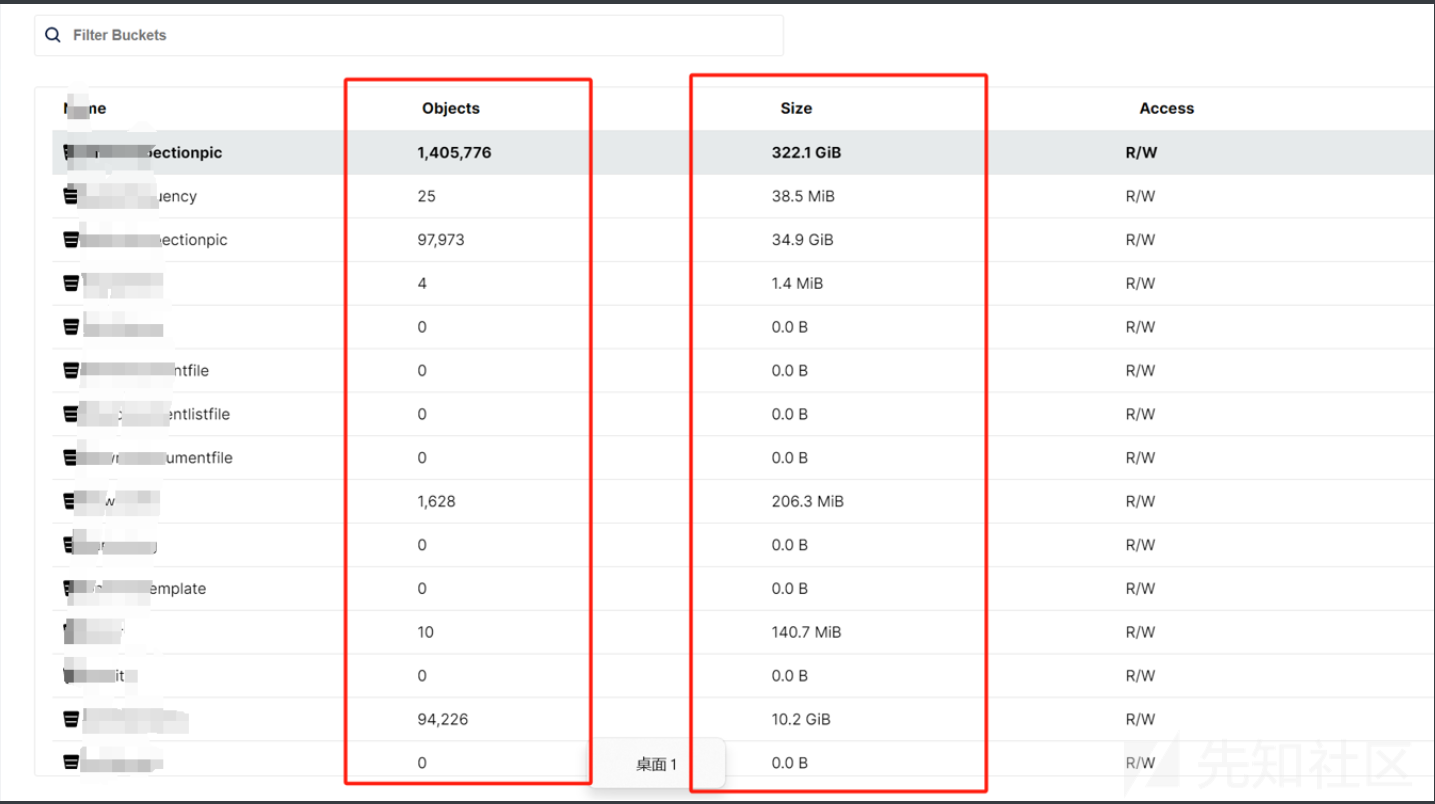

进入后发现数据量太庞大了

本次打点到此结束。直接交数据分。

总结:

首先给大家分享一个曾哥的小程序如何抓包的文章真的非常非常好:https://blog.zgsec.cn/archives/278.html ,其实小程序渗透跟网站差不多,甚至小程序更加简单

0 条评论

可输入 255 字

转载

转载

分享

分享